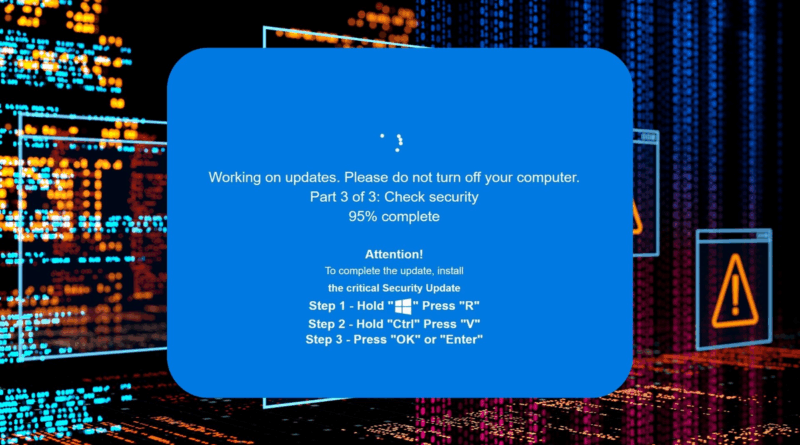

Malware ClickFix se disfarça de atualização falsa do Windows

Uma nova campanha de ciberataque está chamando atenção de especialistas ao usar uma tática engenhosa: o malware ClickFix agora se apresenta como uma atualização crítica do Windows para enganar usuários e instalar códigos maliciosos escondidos em imagens PNG. A descoberta foi feita por analistas da empresa de segurança Huntress, que alertam para a sofisticação crescente das técnicas de engenharia social usadas nesse golpe digital.

Tabela de conteúdos

Como o golpe do ClickFix funciona

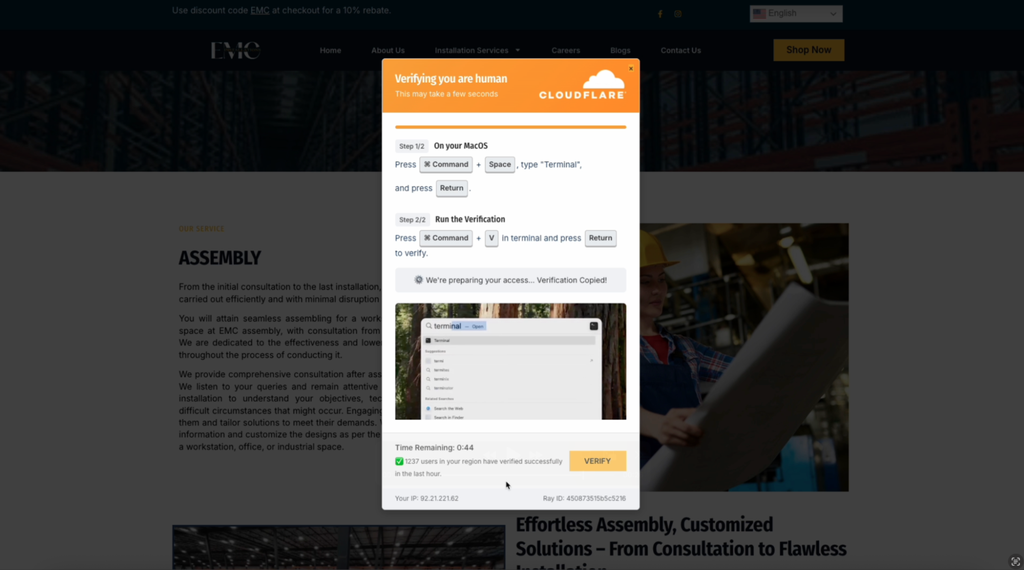

Diferente de métodos de infecção tradicionais, o ClickFix depende diretamente da ação do usuário. Os criminosos criam páginas falsas que simulam uma atualização do sistema, induzindo o internauta a copiar e colar comandos maliciosos no prompt do Windows. Esses comandos ativam uma complexa cadeia de execução que aproveita o binário nativo mshta.exe e o PowerShell para iniciar o ataque.

A Huntress identificou o uso de uma técnica chamada esteganografia, que permite ocultar códigos em pixels de imagens PNG. Assim, o arquivo aparentemente inofensivo é usado para reconstruir e desencriptar o payload malicioso diretamente na memória do computador, escapando de muitas ferramentas de antivírus.

As variantes LummaC2 e Rhadamantys

Segundo os pesquisadores, a campanha utiliza infostealers conhecidos — ferramentas criadas para roubar informações do computador infectado. Entre as variantes identificadas estão o LummaC2 e o Rhadamantys, que já haviam sido observados em ataques anteriores.

A mais recente versão do Rhadamantys foi detectada em outubro, pouco antes da Operação Endgame desativar parte da infraestrutura de hackers no início de novembro. Apesar do avanço das autoridades, domínios falsos de atualização do Windows continuam ativos, representando risco contínuo para usuários desatentos.

Por que o Malware ClickFix é tão perigoso

O grande diferencial do ClickFix é a combinação de engenharia social avançada e execução técnica sofisticada. Ele explora o medo natural do usuário de falhas no sistema e o convence a realizar ações manuais que parecem legítimas. O uso de imagens esteganografadas torna o ataque mais difícil de detectar e bloqueia antivírus baseados em assinatura.

Além disso, o golpe utiliza JavaScript e .NET Assembly embarcados na própria cadeia de execução, permitindo modularidade e adaptação rápida. O carregador Stego Loader usa algoritmos de criptografia AES para proteger seu código, revelando o shellcode apenas no momento da execução, o que impede análises estáticas simples.

Como se proteger desses ataques

Para evitar infecções pelo ClickFix e outros malware semelhantes, a equipe da Huntress recomenda monitorar cadeias de processo suspeitas, como o explorer.exe iniciando o mshta.exe ou o PowerShell sendo executado sem motivo aparente. É essencial desconfiar de qualquer instrução online que peça a execução manual de códigos desconhecidos.

- Evite copiar e colar comandos sugeridos por sites, fóruns ou redes sociais;

- Mantenha o sistema operacional e o antivírus sempre atualizados;

- Baixe atualizações somente pelo Windows Update oficial;

- Desconfie de pop-ups que imitam páginas da Microsoft;

- Use ferramentas de monitoramento de processos para detectar atividades anômalas.

O que é esteganografia digital?

É a técnica de esconder informações dentro de arquivos aparentemente inofensivos, como imagens, áudios ou vídeos. No caso do ClickFix, os cibercriminosos inserem fragmentos binários de código malicioso nos pixels de imagens PNG, reconstruindo o conteúdo escondido quando o arquivo é processado pelo sistema.

Contexto e impacto global

A descoberta da Huntress mostra que a fronteira entre engenharia social e exploits técnicos está cada vez mais tênue. Cibercriminosos estão combinando psicologia e tecnologia para criar ataques praticamente invisíveis ao usuário comum. A exploração de imagens para armazenar código amplia o leque de possibilidades de ataques e pode se tornar tendência em ameaças futuras.

Mesmo após a intervenção em larga escala da Operação Endgame, o ClickFix mostra que o cibercrime segue resiliente e inovador, exigindo dos usuários e das empresas uma abordagem proativa na segurança digital.

Fontes e recomendações para o malware ClickFix

O relatório original da Huntress detalha os aspectos técnicos da ameaça e oferece indicadores de comprometimento. A empresa reforça que a melhor defesa é a informação. Conhecer os métodos de ataque e praticar a cultura de cibersegurança são passos essenciais para evitar infecções.

“Ataques como o ClickFix mostram que os invasores não precisam explorar falhas zero-day; basta fazer o usuário executar o código por vontade própria”, alertam os especialistas da Huntress.

Equipe Huntress

Perguntas frequentes sobre o malware ClickFix

O que é o malware ClickFix?

O ClickFix é um malware que se disfarça de atualização legítima do Windows. Ele engana o usuário para copiar comandos maliciosos, permitindo que o ataque ocorra via PowerShell e mshta, escondendo códigos em imagens PNG por esteganografia.

Como o malware ClickFix se instala no computador?

A infecção ocorre quando o usuário executa manualmente comandos fornecidos em uma página falsa. O malware usa scripts e imagens falsas para baixar códigos escondidos e ativar o Stego Loader, que descriptografa o programa maligno na memória.

Como me proteger de ataques ClickFix?

Evite seguir instruções aleatórias que peçam copiar códigos no prompt de comando. Mantenha o Windows atualizado via canais oficiais e use antivírus confiável. Monitore processos como PowerShell e mshta.exe em execução involuntária.

O que a Huntress descobriu nessa nova campanha?

A Huntress identificou que o ClickFix agora usa esteganografia para embutir infostealers como LummaC2 e Rhadamantys em arquivos PNG. Essa abordagem dificulta a detecção e amplia o alcance global da ameaça.

Considerações finais

O caso do Malware ClickFix é um lembrete de que cibersegurança não depende apenas de softwares de proteção, mas também da consciência do usuário. Golpes modernos exploram confiança e distração. Manter-se informado, verificar fontes e adotar hábitos digitais seguros são as melhores defesas contra ameaças invisíveis, como essa falsa atualização do Windows.