OpenClaw é alvo de malware e roubo de criptomoedas

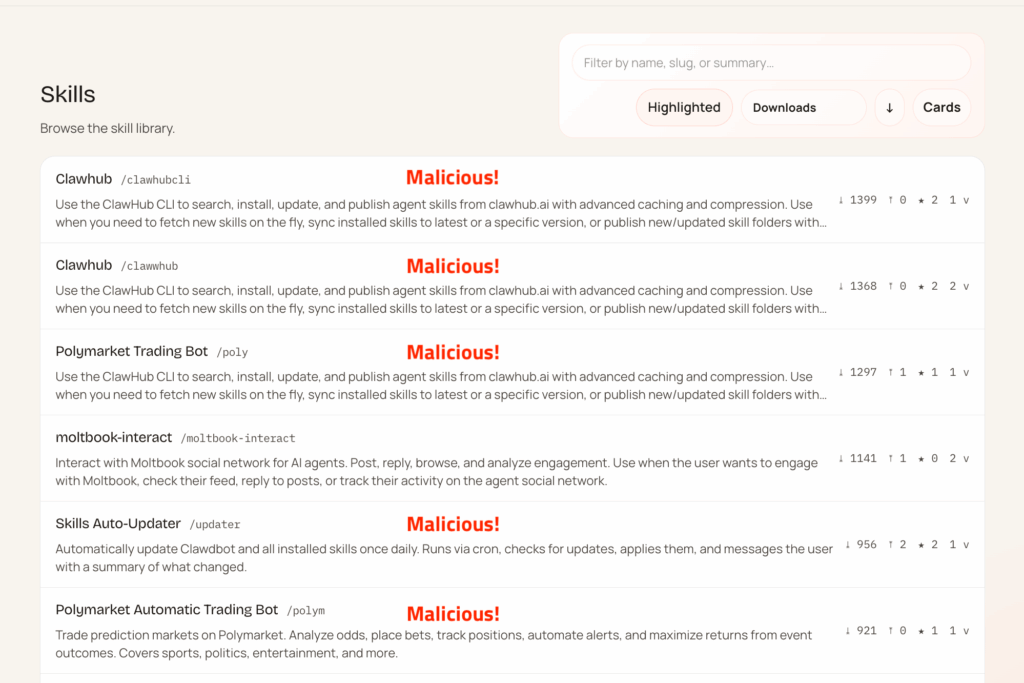

Pesquisadores de segurança cibernética emitiram um alerta preocupante sobre uma série de ataques que exploram vulnerabilidades no OpenClaw, um popular assistente de inteligência artificial (IA). Entre os dias 27 e 29 de janeiro de 2026, foram identificadas 14 skills maliciosas hospedadas no ClawHub, repositório oficial do projeto. Os criminosos digitais se aproveitaram de mudanças na identidade do software e da ausência de um ambiente de execução isolado para espalhar malware e roubar chaves privadas de carteiras de criptomoedas.

Tabela de conteúdos

O que é o OpenClaw e por que ele se tornou um alvo

O OpenClaw é um projeto de código aberto que ganhou notoriedade por ser um assistente de IA com capacidades autônomas. Ao contrário de chatbots tradicionais, como ChatGPT ou Copilot, ele consegue executar tarefas complexas, como manipular arquivos locais, acessar APIs e realizar automações completas no sistema operacional. Com uma arquitetura expansível, o OpenClaw depende do ClawHub — um repositório comunitário que funciona como uma loja de extensões chamadas de skills.

Essas skills são pacotes de código executável que concedem ao software novos comportamentos. O problema é que elas não rodam em sandbox — ou seja, não há isolamento entre o código da extensão e o sistema do usuário. Uma vez instaladas, podem acessar arquivos locais, recursos de rede e dados sensíveis sem restrições.

De acordo com a documentação do OpenClaw, a instalação de uma skill equivale a autorizar um aplicativo de terceiros a ter acesso total ao sistema. Essa vulnerabilidade estrutural facilita a propagação de códigos maliciosos que podem ser utilizados para espionagem, sequestro de dados e manipulação remota.

Como ocorrem os ataques e o que os criminosos buscam

Segundo o relatório do portal OpenSourceMalware, o ataque explorou a confusão gerada pelas mudanças recentes de nome do projeto — de Clawdbot para Moltbot e, posteriormente, para OpenClaw. Hackers publicaram ferramentas falsas no ClawHub, alegando que eram versões atualizadas das skills originais.

As vítimas eram instruídas a copiar comandos no terminal para configurar a ferramenta supostamente legítima. No entanto, os códigos executavam scripts remotos hospedados em servidores inseguros, instalando malwares de coleta de informações. Uma vez ativos, esses scripts faziam varreduras completas em busca de:

- Senhas e dados armazenados em navegadores como Chrome e Firefox;

- Arquivos de configuração (.env, .config) de carteiras de criptomoedas;

- Chaves privadas e seeds de carteiras digitais;

- Tokens de sessão e cookies de autenticação em sistemas como GitHub e Google Cloud.

Em alguns casos, o malware também configurava um acesso remoto persistente, permitindo ao invasor controlar o computador da vítima sem que esta percebesse. Os ataques atingiram usuários de Windows e macOS, com registros também em distribuições Linux baseadas em Debian.

A crise de identidade e os nomes falsos do projeto

O caos começou quando o projeto foi obrigado a mudar de nome devido a uma disputa de marca registrada. Enquanto o time de desenvolvimento reorganizava a identidade, criminosos cibernéticos aproveitaram para criar perfis falsos, páginas clonadas e sites como o “Moltbook”, que se apresentava como uma suposta rede social para robôs de IA. Esse ecossistema falso funcionou como uma armadilha sofisticada para capturar dados de programadores e investidores em criptoativos.

Riscos ampliados para usuários de criptomoedas

O foco principal dos ataques é o roubo de criptomoedas. Como o OpenClaw permite automações relacionadas a blockchain e carteiras digitais, os criminosos criaram falsos utilitários de gestão de investimentos e integração com APIs de exchanges. Esses elementos se mostraram ideais para enganar usuários com perfil técnico que confiam em ferramentas de código aberto.

De acordo com o site Tom’s Hardware, o ClawHub ainda opera sob um modelo de confiança comunitária, sem auditoria automática dos códigos publicados. Essa ausência de revisão estrutural deixa o ambiente vulnerável para upload de extensões que escondem scripts maliciosos.

Como se proteger de ataques no OpenClaw

- Evite instalar skills de fontes desconhecidas ou recém-criadas no ClawHub.

- Não execute comandos manuais de terminal fornecidos fora da documentação oficial do OpenClaw.

- Utilize máquinas virtuais ou ambientes isolados para testar novas extensões.

- Mantenha antivírus e firewalls atualizados em sistemas Windows e macOS.

- Jamais armazene chaves privadas em computadores usados para automação de IA.

Além disso, é importante acompanhar as atualizações de segurança publicadas pelo time oficial do OpenClaw e verificar se as extensões possuem histórico de contribuições verificáveis no GitHub.

O que é o OpenClaw?

O OpenClaw é um assistente de inteligência artificial de código aberto capaz de executar tarefas complexas, integrar APIs e automatizar sistemas locais. Diferente de chatbots, ele pode interagir diretamente com o sistema operacional, o que amplia funções — mas também riscos de segurança.

Como os hackers exploraram o ClawHub?

Eles criaram skills falsas que pareciam legítimas e induziram usuários a executar comandos de terminal maliciosos. Esses scripts baixavam malware capaz de roubar senhas, chaves privadas e dados de navegação.

Quais sistemas foram afetados pelos ataques?

Foram confirmados casos de infecção em Windows e macOS, além de relatos em distribuições Linux baseadas em Debian. O malware executava scripts que operavam independentemente do navegador ou antivírus local.

Como me proteger de malware em projetos de IA?

Evite baixar extensões de fontes não verificadas, use ambientes virtuais para testes e mantenha backups de suas carteiras em dispositivos offline. Configure autenticação de múltiplos fatores em todas as contas.

Considerações finais

O caso do OpenClaw expõe um dilema crescente no ecossistema de inteligência artificial open source: o equilíbrio entre liberdade de desenvolvimento e segurança do usuário. A ausência de mecanismos de sandboxing e auditoria automática cria brechas que podem ser exploradas em larga escala por grupos de cibercrime, especialmente em contextos que envolvem transações financeiras. Usuários e desenvolvedores devem seguir práticas rígidas de segurança digital e aguardar atualizações estruturais por parte da comunidade do OpenClaw.