CPUID hackeada: CPU-Z e HWMonitor serviram malware em ataque de supply chain

A empresa francesa CPUID, conhecida pelas populares ferramentas CPU-Z e HWMonitor, foi vítima de um grave ataque de supply chain que alterou os downloads oficiais de seus softwares para entregar arquivos trojanizados. O incidente, confirmado pela própria companhia, ocorreu entre 9 e 10 de abril de 2026 e afetou milhões de usuários ao redor do mundo.

Tabela de conteúdos

Ataque via API e redirecionamento para arquivo malicioso

De acordo com o portal BleepingComputer, os invasores teriam obtido acesso a uma API secundária da CPUID, usada para gerenciar links de download em seu site. Com isso, alteraram os redirecionamentos oficiais, fazendo com que usuários que acessavam o site fossem enviados para o serviço Cloudflare R2, onde era oferecido um arquivo disfarçado de HWiNFO_Monitor_Setup.exe.

O executável falso, que substituiu temporariamente os instaladores legítimos, carregava um instalador russo com wrapper Inno Setup — comportamento altamente suspeito para ferramentas originalmente distribuídas pela CPUID. O redirecionamento e a hospedagem fora do domínio oficial levantaram os primeiros alertas entre membros da comunidade no Reddit.

CPUID hackeada: Relatos e confirmação da infecção

Usuários relataram que o arquivo comprometido era identificado por ao menos 20 mecanismos antivírus no VirusTotal, sendo classificado como Tedy Trojan e Artemis Trojan. Segundo pesquisadores, o malware funciona como um infostealer, ou seja, especializado em roubo de informações pessoais e credenciais.

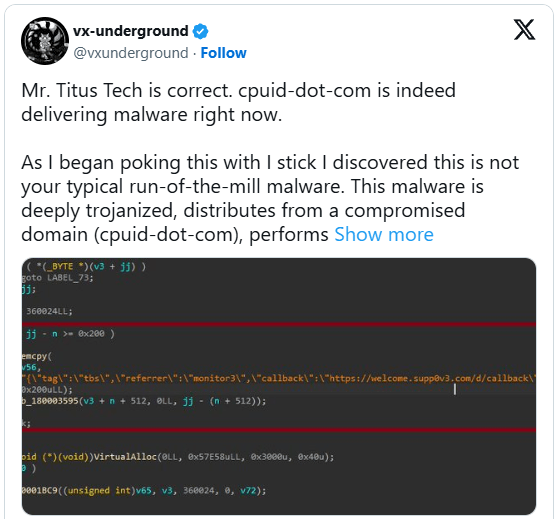

O pesquisador @vxunderground afirmou que o código malicioso era complexo e multiestágio, operando quase inteiramente em memória. Ele também destacou que o malware mascarava arquivos, usava proxying de funções do NTDLL via .NET e trazia técnicas avançadas para evitar detecção por EDR/antivírus.

“Este não é um malware comum. Ele distribui-se a partir de um domínio comprometido (cpuid-dot-com), realiza mascaramento de arquivos e opera praticamente todo em memória.”

@vxunderground

Contexto do ataque e impacto nos usuários

A CPUID revelou que o ataque aconteceu justamente enquanto o principal desenvolvedor estava em férias — o que levanta suspeitas de um planejamento estratégico por parte dos criminosos. Durante cerca de seis horas, a API comprometida fez com que o site exibisse aleatoriamente links substituídos por versões falsas de CPU-Z e HWMonitor.

Apesar disso, os arquivos originais assinados digitalmente não foram comprometidos. Apenas os redirecionamentos haviam sido alterados. Após a descoberta, o bug foi corrigido rapidamente e a CPUID afirma que todos os downloads estão limpos.

Ataques de supply chain continuam em alta

O caso da CPUID é parte de uma preocupante tendência de ataques de cadeia de fornecimento (supply chain attacks) que afetam projetos confiáveis. Nos últimos meses, pacotes npm, repositórios GitHub e até atualizações de plugins de WordPress foram explorados para distribuir malware, como aconteceu com os incidentes envolvendo os projetos Smart Slider e Axios npm.

Esses ataques têm como alvo ferramentas de uso massivo — especialmente softwares gratuitos e utilitários de diagnóstico —, pois oferecem um alto retorno ao atacantes: bastam poucos minutos de exposição para atingir milhares de downloads.

“O caso da CPUID reforça o risco exponencial de comprometer cadeias de distribuição. Usuários tendem a confiar cegamente em sites oficiais.”

Igor’s Labs Security Analysis

Resposta da CPUID e medidas recomendadas

Em resposta, a CPUID divulgou comunicado afirmando que bloqueou o acesso indevido e restaurou os links legítimos. Segundo a empresa, “a invasão durou aproximadamente seis horas e foi contida no mesmo dia”. A investigação segue para determinar a origem do ataque.

- Verifique a assinatura digital dos arquivos baixados;

- Evite acessar links externos fornecidos por redirecionamento;

- Execute antivírus e antimalware atualizados;

- Reinstale versões confiáveis diretamente do site restaurado da CPUID.

Implicações e lições para o futuro da segurança

O incidente alerta sobre os riscos de dependência de plataformas externas e APIs em produtos amplamente distribuídos. Pequenas brechas — especialmente em sistemas automatizados — podem impactar milhares de usuários. Para empresas, investir em segurança de supply chain e monitoramento contínuo de integridade tornou-se essencial.

Perguntas frequentes sobre o ataque à CPUID hackeada

O que realmente aconteceu com a CPUID?

Hackers comprometeram uma API secundária da CPUID, substituindo temporariamente os links de download de CPU-Z e HWMonitor por arquivos maliciosos hospedados fora do domínio oficial.

Os arquivos originais de CPU-Z e HWMonitor foram alterados?

Não. Segundo a própria CPUID, os binários oficiais permanecem intactos. O problema afetou apenas os redirecionamentos de download, que foram corrigidos em poucas horas.

Que tipo de malware foi distribuído?

Pesquisadores indicam que o arquivo falso continha um trojan avançado do tipo infostealer, projetado para coletar informações e credenciais do sistema comprometido, com técnicas sofisticadas de evasão.

Como saber se o meu sistema foi afetado?

Usuários que baixaram CPU-Z ou HWMonitor entre 9 e 10 de abril devem executar um antivírus atualizado e verificar se há arquivos com nomes suspeitos, como HWiNFO_Monitor_Setup.exe.

O que fazer para se proteger de ataques similares?

Sempre baixe softwares diretamente das fontes oficiais, verifique assinaturas digitais e configure mecanismos de validação de integridade (hashes) para evitar downloads corrompidos.

Considerações finais

O caso CPUID exemplifica como até fornecedores legítimos podem se tornar vetores de infecção em ataques sofisticados. Ainda que o incidente tenha sido controlado rapidamente, ele demonstra a necessidade constante de vigilância — tanto por parte de desenvolvedores quanto de usuários finais. A confiança digital é hoje um dos pilares mais frágeis da cibersegurança, e sua proteção exige atenção permanente.