Kaspersky alerta: MD5 permite quebrar senhas em minutos com GPU

A empresa de segurança cibernética Kaspersky revelou em seu mais recente estudo que senhas protegidas com o algoritmo de hashing MD5 podem ser decifradas em poucos minutos utilizando uma placa de vídeo moderna. O alerta, divulgado próximo ao Dia Mundial da Senha, reforça a necessidade urgente de abandonar algoritmos ultrapassados e adotar métodos mais seguros, como bcrypt e Argon2.

O que o estudo da Kaspersky descobriu

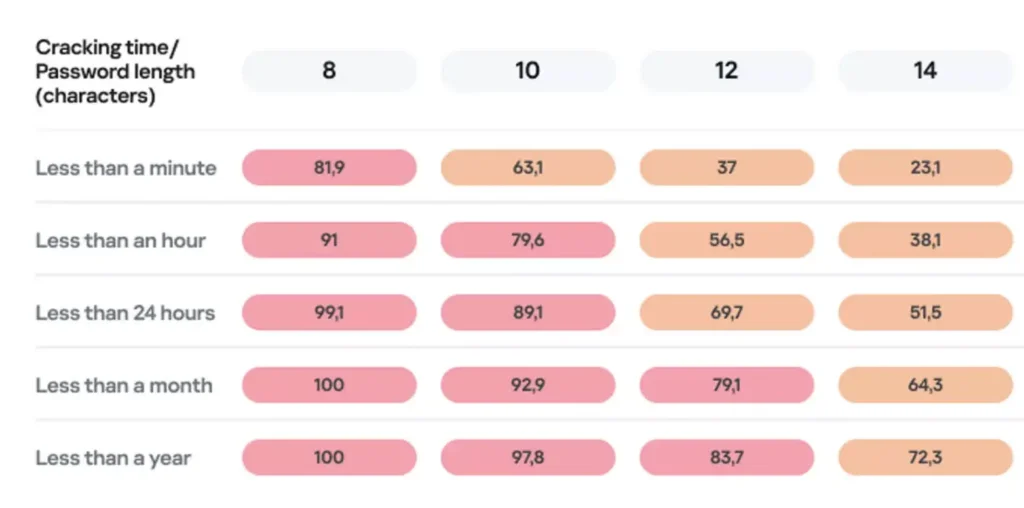

A pesquisa revisitou um levantamento anterior de 2024, em que a Kaspersky testou a resistência de mais de 231 milhões de senhas vazadas na dark web. Usando uma única GeForce RTX 5090, os analistas de Moscou conseguiram quebrar 60% dessas senhas em menos de uma hora — uma piora em relação aos 59% encontrados há dois anos. Pior ainda, quase metade (48%) foi decifrada em menos de um minuto.

O MD5, criado originalmente em 1991 para garantir a integridade de arquivos, foi considerado inadequado para proteger senhas há mais de uma década. O problema essencial está na velocidade de processamento: o MD5 é rápido, e justamente por isso facilita ataques de força bruta — em que hackers testam bilhões de combinações por segundo até encontrar a correta.

Por que o MD5 é inseguro

O algoritmo Message Digest 5 transforma qualquer sequência de texto em uma sequência de 32 caracteres alfanuméricos. Embora pareça uma camada de proteção, ele foi projetado para ser extremamente rápido – algo vantajoso na década de 90, mas perigoso hoje. GPUs modernas, otimizadas para cálculos paralelos, conseguem testar milhões de hashes MD5 por segundo. Assim, um invasor com um PC gamer básico pode quebrar uma senha como 123456 em segundos.

O papel da GPU nos ataques de força bruta

As placas gráficas evoluíram para se tornarem ferramentas poderosas de processamento paralelo. No estudo, a Kaspersky utilizou uma NVIDIA GeForce RTX 5090, que é capaz de testar bilhões de combinações em pouquíssimo tempo. Essa aceleração é o principal fator que torna o MD5 vulnerável. Para os cibercriminosos, basta ter acesso a uma base de dados vazada e um software gratuito de cracking como Hashcat ou John the Ripper para executar ataques com eficiência assustadora.

Uso de senhas fracas agrava o problema

Mesmo com algoritmos modernos, senhas previsíveis continuam sendo um ponto fraco. Entre as mais encontradas nos vazamentos analisados estão combinações triviais como “123456” e “password”. Além disso, senhas geradas por inteligência artificial também podem ser previsíveis caso os padrões do modelo sejam compreendidos pelos atacantes.

Alternativas seguras: bcrypt, Argon2 e passkeys

Para proteger adequadamente as credenciais dos usuários, a Kaspersky recomenda migrar para algoritmos de hashing projetados para resistir a ataques de força bruta. O bcrypt e o Argon2 introduzem complexidade proposital, tornando o cálculo de cada hash mais “caro” computacionalmente. Isso significa que um invasor levará minutos, não microsegundos, para testar uma única senha.

Além disso, a ativação da autenticação multifator (MFA) e a adoção de passkeys – credenciais criptográficas que eliminam o uso direto de senhas – são alternativas fundamentais para reduzir riscos. Mesmo que uma senha seja quebrada, o criminoso não conseguirá acessos adicionais sem o token de validação ou chave privada associada.

“O MD5 já não é seguro há anos. Cada nova geração de GPUs aumenta a capacidade de quebra de senhas exponencialmente. É urgente migrar para algoritmos modernos e combinar múltiplas camadas de autenticação.”

Alfonso Maruccia, analista de segurança da Kaspersky

Boas práticas para proteger suas senhas

- Evite o uso de senhas repetidas em diferentes plataformas.

- Use frases de acesso longas e aleatórias.

- Ative a autenticação multifator sempre que possível.

- Prefira gerenciadores de senhas confiáveis para gerar e armazenar credenciais.

- Verifique se os serviços que você usa empregam algoritmos seguros como bcrypt ou Argon2.

Conclusão

O estudo da Kaspersky funciona como um alerta definitivo: o MD5 precisa ser aposentado. Com GPUs cada vez mais potentes e amplamente disponíveis, insistir em algoritmos antigos é arriscar a segurança dos usuários. À medida que avançamos para uma era digital cada vez mais dependente de autenticações online, é imprescindível adotar práticas modernas e conscientizar o público sobre os riscos associados ao uso de tecnologias defasadas.

Por que o MD5 não é mais seguro para proteger senhas?

O MD5 é um algoritmo rápido e não projetado para resistir a ataques de força bruta. GPUs modernas conseguem testar bilhões de combinações em segundos, tornando-o vulnerável.

Quais algoritmos são recomendados para hashing seguro?

Algoritmos como bcrypt e Argon2 são os mais seguros atualmente, pois tornam o processo de verificação de cada senha computacionalmente caro, dificultando ataques.

O que é autenticação multifator (MFA)?

É uma camada extra de segurança que exige uma segunda forma de verificação, como um código no celular ou chave física, além da senha.

As passkeys substituem completamente as senhas?

As passkeys eliminam a necessidade de lembrar senhas e utilizam criptografia assimétrica para autenticação, tornando-se uma alternativa mais segura e prática.