EUA sancionam rede de TI da Coreia do Norte

EUA sancionam rede de TI norte-coreana; esquema com identidades falsas e criptomoedas financiava programas militares desde 2021. O Departamento do Tesouro dos EUA designou indivíduos e empresas associados a uma operação que empregava trabalhadores de TI da Coreia do Norte em regime remoto, a partir de China e Rússia, para gerar receita ilícita.

Segundo o comunicado oficial (27/08/2025), a rede movimentou mais de US$ 1 milhão desde 2021 e converteu cerca de US$ 600 mil em cripto para moeda fiduciária desde dezembro de 2024, recursos ligados a programas de armas de destruição em massa. As medidas bloqueiam bens em jurisdição americana e proíbem transações, com possibilidade de sanções secundárias a instituições financeiras estrangeiras que facilitarem operações para os designados.

Tabela de conteúdos

O que foi sancionado e por quê

O Tesouro americano ampliou ações anteriores contra a Chinyong Information Technology Cooperation Company (ligada ao Ministério da Defesa da Coreia do Norte) e agora atinge facilitadores e empresas de fachada. De acordo com Washington, a operação usou documentação falsa, identidades e perfis camuflados para inserir desenvolvedores, engenheiros de software e outros profissionais de TI em companhias de tecnologia, finanças e serviços em diversos países, inclusive nos Estados Unidos. A justificativa central: cortar fluxos de receita que, segundo os EUA e aliados, alimentam programas de armas de destruição em massa de Pyongyang e representam risco à segurança cibernética global.

- Pessoas, empresas e ativos em jurisdição americana ficam bloqueados.

- Cidadãos e companhias dos EUA não podem transacionar com os designados.

- Instituições financeiras estrangeiras podem sofrer sanções secundárias.

Quem são os alvos e como operavam

Entre os designados estão o cidadão russo Vitaliy Sergeyevich Andreyev, o diplomata norte-coreano Kim Ung Sun e as empresas Shenyang Geumpungri Network Technology (China) e Korea Sinjin Trading Corporation. Conforme o Tesouro, Andreyev atuava como facilitador de pagamentos para a Chinyong e, desde pelo menos dezembro de 2024, colaborou com Kim Ung Sun para converter criptomoedas em moeda fiduciária, somando quase US$ 600 mil.

Já a Shenyang foi identificada como empresa de fachada composta por trabalhadores de TI norte-coreanos; a estrutura teria gerado mais de US$ 1 milhão em lucros desde 2021, destinados à Chinyong e à Korea Sinjin, ligada ao Gabinete Político Geral do Ministério das Forças Armadas Populares da Coreia do Norte.

Tradução livre do comunicado do Tesouro: as medidas buscam interromper fluxos que sustentam programas ilícitos e reduzir a capacidade do regime de burlar sanções por meio de trabalhadores de TI e empresas de fachada.

Resumo do Departamento do Tesouro dos EUA (27/08/2025)

Segundo as autoridades, Kim Ung Sun, que atua como funcionário consular econômico da Coreia do Norte na Rússia, teria usado sua posição para coordenar o fluxo financeiro em benefício do regime. A combinação de identidades falsas, intermediários e contas em exchanges, aliada ao uso de cripto, criou camadas de opacidade que dificultavam a detecção por compliance e investigações tradicionais.

| Entidade | País | Papel | Montante citado |

| Vitaliy S. Andreyev | Rússia | Facilitador de pagamentos/cripto | ~ US$ 600 mil (desde 12/2024) |

| Kim Ung Sun | Coreia do Norte (na Rússia) | Coordenação financeira/diplomata | — |

| Shenyang Geumpungri | China | Empresa de fachada (TI) | > US$ 1 milhão (desde 2021) |

| Korea Sinjin Trading | Coreia do Norte | Destino de receitas | — |

A trilha das criptomoedas segundo a Chainalysis

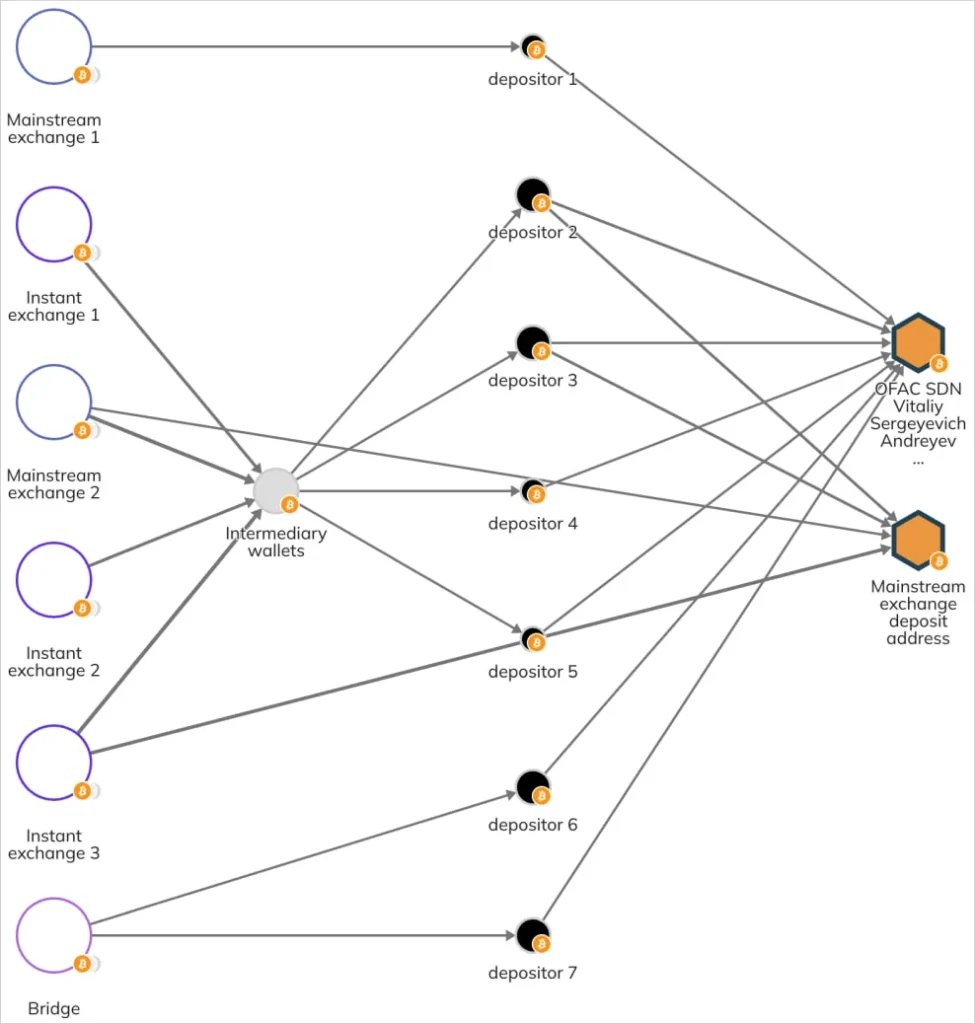

Em análise técnica, a Chainalysis detalhou como parte dos valores circulou. Um endereço de Bitcoin associado a Andreyev era, na verdade, um endereço de depósito em uma corretora centralizada. A partir dele, os fundos foram movimentados por uma malha de serviços, incluindo protocolos de finanças descentralizadas (DeFi), pontes entre blockchains e mixers — ferramentas para ofuscar origem e destino das transações. Esse encadeamento, típico de money laundering em cripto, indica planejamento e conhecimento de técnicas anti-rastreamento.

De acordo com a empresa, a utilização de exchanges, bridges e mixers em sequência aumenta a complexidade do rastreamento e exige das equipes de conformidade monitoramento de patterns e heurísticas comportamentais, como endereços de depósito reutilizados, horários de operação e picos correlacionados com folhas de pagamento remotas. Para as investigações, a reidentificação de depósitos em exchanges tradicionais é um ponto de ruptura que permite pedidos de informação e bloqueios coordenados.

EUA sancionam rede de TI norte-coreana: O que muda com as sanções e riscos para empresas

Com a designação, todos os bens e interesses dos alvos em território ou controle americano ficam bloqueados. Transações diretas e indiretas por pessoas ou empresas dos EUA passam a ser proibidas. O Tesouro ainda alertou que instituições financeiras estrangeiras que facilitarem ou mantiverem relações com os designados podem ser alvo de sanções secundárias, ampliando o alcance global da medida. Na prática, companhias de tecnologia, fintechs e provedores de serviços devem reforçar diligências de contratação, verificação de identidade e vendor risk, sobretudo para trabalho remoto internacional em TI.

- Revisar processos de background check e KYC para terceirizados remotos;

- Auditar times e repositórios para detectar acessos anômalos;

- Monitorar pagamentos a carteiras cripto e contas vinculadas;

- Bloquear interações com entidades/endereços listados pelo OFAC;

- Treinar RH, jurídico e segurança sobre riscos de identidades falsas.

Reação internacional e enquadramento legal

A ação foi acompanhada por uma declaração conjunta do Departamento de Estado dos EUA e dos Ministérios das Relações Exteriores do Japão e da República da Coreia, alertando para as ameaças representadas pelos trabalhadores de TI norte-coreanos. As autoridades enfatizaram que o objetivo não é meramente punitivo, mas promover mudança de comportamento por meio do estrangulamento das fontes de receita do regime. Em termos legais, as designações seguem a política de sanções dos EUA (OFAC) contra a Coreia do Norte e buscam cumprir resoluções do Conselho de Segurança da ONU relacionadas a proliferação e financiamento de programas militares proibidos.

Tradução livre da declaração trilateral: os governos instam o setor privado a reforçar controles para impedir que trabalhadores de TI ligados à Coreia do Norte acessem sistemas e financiem atividades ilegais.

Resumo de EUA, Japão e Coreia do Sul

Contexto e próximos passos

Relatos sobre a “força de trabalho de TI” da Coreia do Norte circulam há anos, com alertas periódicos de que profissionais seriam instruídos a ocultar identidade, forjar currículos e usar intermediários para conseguir vagas remotas em empresas estrangeiras. O uso de criptomoedas é uma evolução natural desse modelo, permitindo repasses ágeis e camuflados. A depender do nível de adesão de bancos e exchanges às diretrizes de compliance, a rede pode buscar novas táticas, como serviços peer-to-peer, moedas de privacidade e cadeias menos monitoradas. Para as empresas, a mitigação passa por controles de identidade, segregação de privilégios e auditoria contínua de código e infraestrutura.

Fontes e verificação

Base deste artigo: comunicado do Departamento do Tesouro dos EUA (27/08/2025); análise da Chainalysis sobre a trilha das transações; reportagens do BleepingComputer e do The Hacker News. As cifras e entidades citadas reproduzem os documentos e reportagens originais.

Quem foi sancionado pelos EUA?

Resposta direta: Tesouro listou Andreyev, Kim Ung Sun, Shenyang Geumpungri e Korea Sinjin. Expansão: A ação expande sanções contra a Chinyong, ligada ao Ministério da Defesa da Coreia do Norte, atingindo facilitadores de pagamentos e empresas de fachada. Validação: Dados constam no comunicado oficial de 27/08/2025 e em análises de Chainalysis.

Quanto dinheiro a rede teria movimentado?

Resposta direta: Mais de US$ 1 milhão desde 2021. Expansão: Além disso, cerca de US$ 600 mil em cripto teriam sido convertidos em moeda fiduciária desde dezembro de 2024, segundo o Tesouro. Validação: Valores citados nos documentos oficiais e em reportagens técnicas.

Como a lavagem com criptomoedas funcionava?

Resposta direta: Endereços em exchanges e cadeia com DeFi, pontes e mixers. Expansão: Os fundos eram depositados em corretoras, redistribuídos por serviços diversos e ofuscados por mixers para ocultar origem e destino. Validação: Detalhes técnicos foram descritos pela Chainalysis com base em rastreamento on-chain.

O que as sanções mudam para empresas e bancos?

Resposta direta: Bloqueio de bens e proibição de transações com os designados. Expansão: Companhias devem reforçar KYC, verificação de identidade, controles de acesso e bloquear interações com entidades listadas pelo OFAC. Validação: Medidas seguem o regime de sanções dos EUA e comunicados do Tesouro.

Há conteúdo de vídeo ou posts oficiais para incorporar?

Resposta direta: Não foram identificados vídeos ou posts oficiais para incorporação. Expansão: As fontes consultadas (Tesouro dos EUA, Chainalysis, BleepingComputer e The Hacker News) trazem textos e imagens, sem embeds de YouTube, X/Twitter ou Instagram. Validação: Links verificados nas páginas citadas no corpo do artigo.

Considerações finais sobre EUA sancionam rede de TI norte-coreana

As sanções dos EUA contra a rede de TI norte-coreana miram o coração do financiamento: trabalhadores remotos que, sob identidades forjadas e via empresas de fachada, geram caixa para o regime. A trilha em cripto — com uso combinado de exchanges, DeFi, pontes e mixers — indica sofisticação e resiliência.

O efeito prático dependerá da adesão do setor privado às restrições e da cooperação internacional em congelamentos e pedidos de informação. Para as empresas, a lição é inequívoca: reforçar diligência na contratação remota, integrar sinais de risco de cripto aos controles de fraude e manter auditoria contínua de acessos e código. O caso deve gerar novos alertas e listas de bloqueio, exigindo resposta rápida de segurança, jurídico e compliance.