Extensões Maliciosas no Chrome e Edge Espionaram Milhões

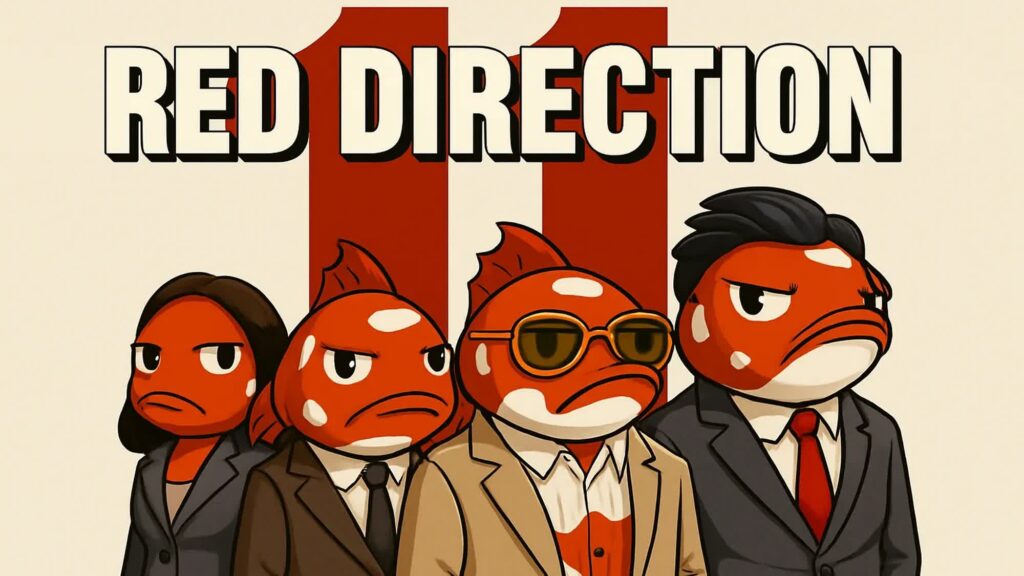

Em uma revelação chocante, pesquisadores de segurança da Koi Security descobriram que diversas extensões para os navegadores Chrome e Edge estavam interceptando sessões de navegação e espionando milhões de usuários. Em um ataque sofisticado, conhecidos como campanha RedDirection, estas extensões maliciosas, que acumulavam mais de 2,3 milhões de downloads no total, passaram despercebidas por anos, inclusive recebendo selos de “Verified” e “Featured” das próprias plataformas. Esta notícia expõe as falhas nos processos de avaliação das lojas de extensões e alerta para os riscos de segurança na internet.

Tabela de conteúdos

O Início da Operação RedDirection

Em reportagens recentes, a Koi Security, um nome respeitado no mundo da segurança cibernética, revelou detalhes perturbadores sobre a campanha chamada RedDirection. De acordo com os especialistas, pelo menos 18 extensões conhecidas foram comprometidas e modificadas para executar funcionalidades maliciosas. Essas extensões, muitas das quais apresentavam funcionalidades legítimas como ferramentas de escolha de cores, emoji keyboards, controladores de velocidade de vídeo, VPNs, entre outras, foram projetadas para adquirir credibilidade e confiança dos usuários. O que parecia ser um recurso inofensivo, evoluiu com atualizações silenciosas contendo código prejudicial, permitindo a coleta de dados e o monitoramento dos hábitos de navegação sem o consentimento dos usuários.

Os números impressionam: com mais de 2,3 milhões de downloads, o alcance destes ataques é uma das maiores operações já documentadas nesse tipo de fraude. Em especial, a extensão “The Color Picker – Geco” se destacou por sua quantidade de instalações, alcançando mais de 100 mil downloads apenas na Chrome Web Store, junto com avaliações positivas que iban com uma média de 4.2 estrelas. Tais métricas reforçavam a falsa credibilidade das ferramentas, mascarando os reais objetivos dos invasores.

Como a Invasão Foi Realizada?

O mecanismo de infiltração utilizado pelos invasores foi comparado a um “Cavalo de Tróia” altamente sofisticado. Inicialmente, os códigos das extensões eram seguros e funcionais, cumprindo as funções prometidas aos usuários. Com o tempo, porém, os desenvolvedores mal-intencionados introduziram discretamente funcionalidades adicionais através de atualizações. Essas mudanças permitiram que o código malicioso se instalasse de maneira automática, sem a necessidade de interação direta do usuário, possibilitando o monitoramento silencioso e a coleta de dados de navegação.

Esse método de ataque evidencia uma preocupação significativa: se extensões com reputação positiva podem ser transformadas em vetores de ataque, como os usuários poderão identificar e evitar futuras ameaças. O processo de verificação e aprovação realizado tanto pelo Chrome Web Store quanto pela Microsoft Edge Add-ons Store parece ter falhado ao detectar comportamentos maliciosos.

Falhas nos Processos de Verificação

Um dos pontos mais alarmantes desta operação diz respeito à aparente ineficiência dos sistemas de revisão de extensões de ambos os gigantes tecnológicos. Extensões que receberam selos de “Verified” e “Featured” demonstram que, mesmo com uma camada adicional de confiança, o código malicioso conseguiu burlar os mecanismos de segurança e permanecer disponível por um extenso período. A situação levanta sérias dúvidas sobre os métodos de validação e monitoramento contínuo adotados por essas plataformas.

Especialistas em cibersegurança recomendam que os usuários fiquem atentos e revisem periodicamente as extensões instaladas em seus navegadores. Na prática, adotar medidas como a remoção de ferramentas suspeitas, limpeza regular de cookies e cache, e a execução de varreduras antimalware podem oferecer uma camada extra de proteção contra futuros ataques.

Análise Técnica das Extensões Comprometidas

Uma análise minuciosa dos códigos das extensões afetadas revela vários padrões que indicam a presença de módulos ocultos. Estes módulos não só monitoravam a atividade do usuário como também permitiam a instalação de funcionalidades adicionais sem o conhecimento do usuário. Entre as extensões analisadas, além da já mencionada “The Color Picker – Geco”, outros tipos incluíam teclados de emoji, ferramentas de previsão do tempo, controladores de velocidade de vídeo e VPNs para aplicativos populares como Discord e TikTok.

O fato de essas extensões cumprirem suas funções anunciadas com eficácia serviu para desviar a atenção dos usuários, mascarando a implementação das rotinas de espionagem. Ao oferecer uma experiência de uso aparentemente normal, os invasores conseguiram manter o código malicioso ativo por um longo período, possibilitando uma coleta de dados massiva e contínua.

Impacto e Repercussão no Mundo Digital

O impacto dessa operação não se restringe apenas aos números frios de downloads e avaliações positivas. A encapsulação de funções legítimas em extensões maliciosas mostra uma estratégia refinada de invasão, que pode inspirar futuras tentativas de fraudes cibernéticas. As implicações vão muito além do âmbito individual, afetando a confiança dos usuários em plataformas amplamente utilizadas para o gerenciamento de extensões.

Perguntas cruciais que emergem incluem: Como tais falhas passaram despercebidas por tanto tempo? Quais medidas os gigantes tecnológicos implementarão para evitar que uma situação similar ocorra novamente? E, principalmente, como os usuários podem se proteger contra ataques desse tipo sem comprometer a funcionalidade dos seus navegadores?

Recomendações de Segurança para Usuários

Diante deste cenário, especialistas de segurança recomendam uma série de medidas para mitigar riscos:

- Revise periodicamente as extensões instaladas.

- Remova qualquer extensão que pareça suspeita ou que não seja amplamente conhecida.

- Limpe os dados de navegação, como cookies e cache, regularmente.

- Utilize ferramentas de segurança atualizadas e execute varreduras periódicas em seu sistema.

- Mantenha seu navegador sempre atualizado para a versão mais recente.

É essencial que os usuários estejam cientes dos riscos e adotem práticas de segurança digital proativas para proteger suas informações pessoais e garantir uma navegação mais segura.

A Resposta das Empresas Envolvidas

Após a divulgação do relatório pela Koi Security, houve uma resposta rápida das empresas por trás dos navegadores. Embora a extensão “The Color Picker – Geco” já tenha sido removida da Chrome Web Store, no momento da publicação do artigo, ela continuava disponível na loja de add-ons do Edge. Isso levanta questões sobre a consistência e a eficácia dos controles de qualidade entre as diferentes plataformas.

Em nota oficial, representantes tanto do Google quanto da Microsoft se comprometeram a revisar seus processos de análise de extensões. Eles afirmaram que medidas estão sendo tomadas para aprimorar a detecção de códigos maliciosos e, consequentemente, aumentar a segurança dos usuários finais. Entretanto, especialistas argumentam que mudanças significativas nos processos internos podem levar tempo e que a colaboração com órgãos de cibersegurança é essencial para enfrentar ameaças deste porte.

Análise Comparativa com Outros Incidentes

Ao compararmos este incidente com outras ocorrências recentes de segurança digital, nota-se que a sofisticação dos ataques evoluiu consideravelmente. Incidentes anteriores muitas vezes envolviam malware ou phishing, mas a estratégia de infiltrar funcionalidades maliciosas em extensões aparentemente legítimas representa uma nova tendência preocupante. A capacidade de burlar os sistemas de verificação e a inserção silenciosa de código malicioso podem ser sinalizadores do que o futuro reserva para cibercriminosos.

Em diversas ocasiões, plataformas como GitHub e lojas de aplicativos sofreram ataques mediados por atualizações maliciosas. Assim, a lição a ser aprendida é clara: a confiança depositada em avaliações e selos de segurança não garante que uma extensão esteja completamente isenta de riscos.

O Papel dos Usuários na Segurança Coletiva

Em um ambiente digital cada vez mais interconectado, a segurança não depende apenas das plataformas que oferecem produtos e serviços, mas também do comportamento dos usuários. Adotar boas práticas, como a verificação regular de permissões concedidas a extensões e o monitoramento dos próprios hábitos de navegação, torna-se essencial para criar uma rede de proteção coletiva.

Além disso, a divulgação de incidentes como este tem um papel educacional importante. Ao compartilhar informações detalhadas sobre como os ataques são orquestrados, os usuários podem aprender a identificar sinais de alerta e a questionar a legitimidade de ferramentas que, à primeira vista, parecem inofensivas.

Desdobramentos Futuros e O Que Esperar

O episódio das extensões maliciosas deve ser encarado como um alerta para toda a indústria tecnológica. É provável que, no futuro, vejamos uma maior integração entre plataformas e serviços para a identificação e remoção rápida de componentes maliciosos. Além disso, a colaboração entre empresas de tecnologia e órgãos especializados em cibersegurança pode resultar em ferramentas mais avançadas de monitoramento, capazes de identificar padrões suspeitos antes mesmo que eles causem danos significativos.

Enquanto isso, a recomendação para todos os usuários é simples: mantenham-se informados, revisem seus dispositivos regularmente e, sobretudo, não baixem extensões de fontes duvidosas. A conscientização é a melhor defesa contra um cenário em que invasores se utilizam de estratégias cada vez mais refinadas para burlar as proteções tradicionais.

O mundo digital evolui a cada dia, e com ele novas ameaças surgem. Está claro que a segurança cibernética precisa se adaptar constantemente para enfrentar os desafios impostos por tais inovações maliciosas. O caso das extensões de navegador é uma lição valiosa sobre os riscos escondidos em funcionalidades aparentemente simples e sobre a importância de uma vigilância contínua.

Conclusão

Em resumo, a campanha RedDirection demonstra de forma inequívoca como vulnerabilidades nos sistemas de revisão de extensões podem ser exploradas para fins maliciosos. A experiência da Koi Security evidencia que nenhuma plataforma está imune a tais ataques, ressaltando a necessidade de aprimoramento contínuo nos mecanismos de proteção e validação de softwares. A segurança dos navegadores e, consequentemente, de seus usuários, depende da implementação de práticas mais rigorosas e de uma colaboração estreita entre desenvolvedores, plataformas e especialistas em cibersegurança.

Enquanto empresas como Google e Microsoft prometem revisar e fortificar seus processos, o alerta fica para todos os usuários: mantenham seus navegadores atualizados, monitorem suas extensões e não hesitem em remover qualquer ferramenta que pareça suspeita. A segurança digital é um esforço coletivo e constante, e cada ação preventiva contribui para um ambiente online mais seguro.

Perguntas Frequentes sobre as extensões maliciosas

O que foram as extensões maliciosas detectadas?

Extensões inicialmente legítimas que, por meio de atualizações, passaram a conter códigos de espionagem e coleta de dados sem o consentimento dos usuários.

Como minha segurança pode ter sido comprometida?

Ao instalar extensões infectadas, seu navegador pode ter registrado hábitos de navegação e coletado informações pessoais sem seu conhecimento.

Quais medidas de proteção posso adotar?

Remova extensões suspeitas, limpe dados de navegação e utilize softwares antivírus atualizados para proteger seu sistema.

Como as lojas de extensões serão afetadas?

Esses incidentes pressionam plataformas como Chrome e Edge a aprimorar seus processos de verificação e monitoramento, aumentando a segurança dos usuários.