Malware usa domínios gov.br legítimos em ataque complexo

Um relatório recente da empresa de inteligência cibernética ZenoX revelou uma operação alarmante: criminosos estão utilizando domínios .gov.br legítimos para disseminar malware e roubar dados confidenciais. Investigadores identificaram conexões com o grupo Plump Spider, conhecido por ataques financeiros no Brasil. Entre as descobertas, estão a invasão de servidores públicos e o uso de técnicas de falsificação para burlar sistemas de segurança corporativos.

Tabela de conteúdos

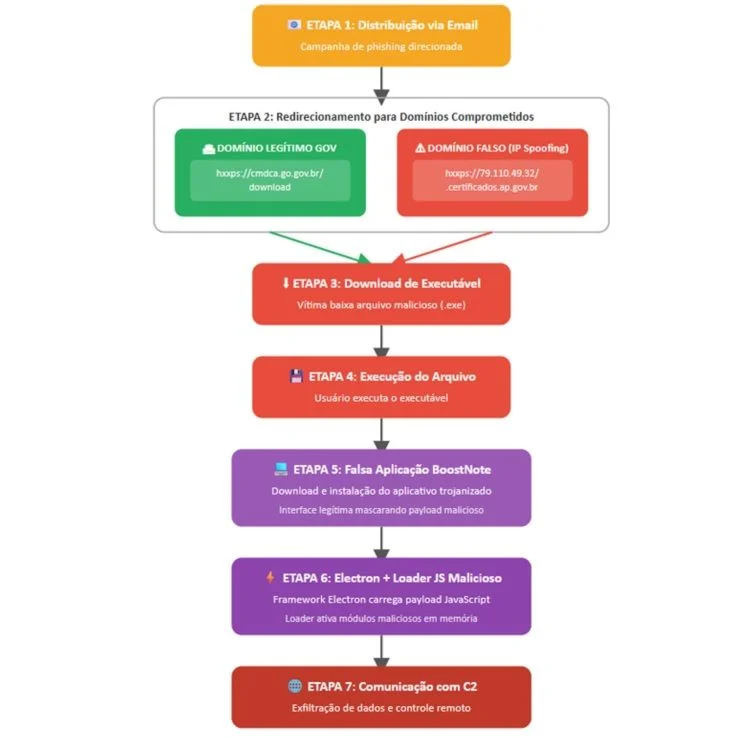

Como os criminosos usaram servidores governamentais

Os pesquisadores identificaram que os cibercriminosos comprometeram o portal cmdca.go.gov.br, pertencente ao Conselho Municipal dos Direitos da Criança e do Adolescente do Estado de Goiás. O site, com reputação segura e certificado SSL válido, foi usado para hospedar o arquivo malicioso Certificado_PCAP.exe, um programa disfarçado de aplicativo legítimo de certificação.

Essa escolha não é aleatória. Endereços terminados em .gov.br frequentemente aparecem em listas de confiança de antivírus e firewalls, o que faz com que as proteções de rede não examinem o conteúdo de forma profunda. Com isso, tanto o usuário quanto o sistema acreditam estar acessando um site legítimo, criando uma perigosa ilusão de segurança dupla.

Domínios falsos e a arte do engano digital

Enquanto o primeiro vetor comprometia um servidor real do Governo de Goiás, o segundo envolvia um endereço IP falso, 79.110.49.32/.certificados.ap.gov.br, configurado para parecer um site do Governo do Amapá. Segundo a ZenoX, trata-se de uma técnica chamada domain spoofing, em que criminosos constroem URLs que se parecem com domínios legítimos para enganar vítimas desatentas.

Com isso, o ataque explora não apenas vulnerabilidades técnicas, mas também o próprio comportamento humano: a tendência de confiar em domínios públicos e em certificados SSL aparentemente válidos.

O malware por trás da operação

O arquivo Certificado_PCAP.exe é um malware desenvolvido em Delphi. Essa linguagem é historicamente usada por grupos latino-americanos em trojans bancários. Para mascarar seu propósito real, os operadores empacotaram o código malicioso no instalador Inno Setup, ferramenta legítima usada para softwares de Windows. Ao ser executado, o malware cria um diretório em C:\Users\\[usuário]\\AppData\\Local\\ProSoftionTechMax e instala um segundo executável disfarçado: o boost.exe.

O nome remete ao aplicativo legítimo Boost Note, usado para desenvolvimento de notas colaborativas. Contudo, trata-se de uma versão trojanizada — que carrega o conteúdo malicioso paralelamente à sua função original. Essa abordagem é chamada de sideloading e permite que o malware atue sem levantar suspeitas visuais.

Persistência e controle remoto

O boost.exe adiciona chaves no Registro do Windows, garantindo que o malware seja executado sempre que o sistema for reiniciado. Além disso, ele ativa o Microsoft Edge em segundo plano, possivelmente para extrair senhas e cookies armazenados no navegador.

As comunicações são controladas a partir do servidor kapa.is/f/e/, o chamado Command and Control (C2). A cada dois minutos, o malware envia um sinal chamado beacon informando o nome do computador, IP e usuário, e recebe novas instruções. Toda a comunicação é feita via HTTPS, imitando o tráfego normal da web.

Como o malware rouba informações

Os analistas identificaram que o código usa bibliotecas do Windows como kernel32.dll e advapi32.dll para capturar senhas e descriptografar dados protegidos por navegadores. Outras bibliotecas, como user32.dll, permitem instalar keyloggers e capturar janelas ativas — incluindo acessos bancários — enquanto oleaut32.dll e comctl32.dll permitem o controle de aplicações e interfaces falsas.

Dois scripts auxiliares, pipiteimosa.extension.js e te_3_la.js, realizam ataques do tipo Man-in-the-Browser (MitB), focados nos portais da Credifit e da Inovanti, ambas empresas financeiras brasileiras. Nesses casos, o malware intercepta sessões bancárias em tempo real e replica comunicações legítimas no navegador.

Conexões com o grupo Plump Spider

Parte da infraestrutura digital usada no ataque foi hospedada no provedor Master da Web Datacenter, o mesmo identificado em campanhas anteriores ligadas ao Plump Spider. Essa organização já havia sido associada a golpes de phishing e infostealers (malwares que roubam informações) voltados ao mercado financeiro brasileiro. A semelhança na estratégia — utilização de domínios que imitam sites governamentais — reforça a hipótese de ligação direta.

O painel de controle dos atacantes, chamado “Forever v1.0”, dava acesso total a cada máquina infectada, incluindo IP, status e comandos em execução. Os pesquisadores também constataram o uso do serviço Webhook.site para trafegar dados confidenciais por um canal aparentemente legítimo, uma técnica conhecida como Living off Trusted Services.

Impactos e medidas de proteção contra malwares com domínios gov.br

O caso reforça a necessidade de maior rigidez na segurança dos sistemas públicos e de conscientização dos usuários. A exploração de domínios oficiais evidencia que até páginas autênticas podem ser exploradas para propagar ameaças. Entre as boas práticas estão: não confiar apenas no domínio, manter antivírus atualizado e verificar assinaturas digitais antes de abrir executáveis.

Como o malware se espalhou?

A infecção ocorre quando usuários acessam links de domínios .gov.br comprometidos ou simulados, realizando download automático do executável Certificado_PCAP.exe.

O governo confirmou o ataque?

O Governo de Goiás foi contatado pela imprensa, mas ainda não emitiu posicionamento oficial sobre o uso indevido da infraestrutura pública.

Qual grupo está por trás do malware?

A investigação da ZenoX aponta sinais de envolvimento do grupo Plump Spider, responsável por ataques financeiros no Brasil.

Como posso me proteger de ataques semelhantes?

Evite baixar executáveis de fontes não verificadas, mantenha antivírus e sistemas atualizados e redobre a atenção mesmo diante de endereços .gov.br.

Conclusão

O caso exposto pela ZenoX evidencia o avanço da engenharia social e técnica dos cibercriminosos. O uso de servidores governamentais como ferramenta de ataque amplia o poder de engano e torna o desafio de defesa ainda mais complexo. Trata-se de um alerta contundente para governos, empresas e cidadãos: a confiança digital precisa ser acompanhada por verificação constante e medidas de segurança resilientes.