Ataque DDoS desestabiliza Ubuntu e Canonical em 2026

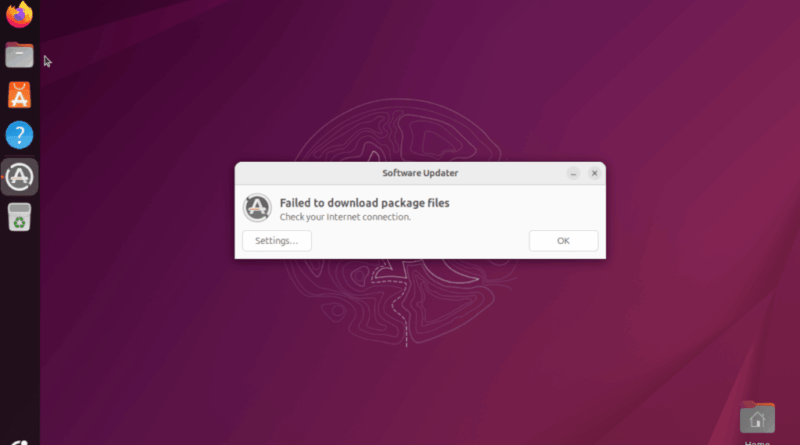

Na manhã de 1º de maio de 2026, o sistema operacional Linux mais popular do mundo, o Ubuntu, e sua desenvolvedora, a Canonical, enfrentaram uma grave crise digital. Um ataque distribuído de negação de serviço (DDoS) derrubou múltiplos serviços online, bloqueando atualizações e impedindo usuários de instalar pacotes de segurança. O evento foi confirmado pela própria empresa em comunicado oficial.

Segundo a Canonical, a infraestrutura web global da companhia sofreu um ataque coordenado e transnacional, afetando diretamente os sites oficiais, APIs de segurança e servidores críticos de atualização do Ubuntu. Por mais de 20 horas, pacotes e repositórios ficaram inacessíveis para milhões de usuários e desenvolvedores em todo o mundo.

Tabela de conteúdos

Grupo hacktivista reivindica autoria do ataque

Um coletivo autodenominado The Islamic Cyber Resistance in Iraq 313 Team declarou, em seu canal no Telegram, a responsabilidade pelo ataque. Segundo eles, o objetivo seria demonstrar vulnerabilidades em infraestruturas críticas mantidas por gigantes do software livre. O grupo relatou o uso de um serviço chamado Beamed, uma plataforma de DDoS-for-hire — também conhecida como booter ou stresser — que permite a qualquer pessoa pagar para lançar ataques em larga escala.

Fontes ligadas a fóruns de cibersegurança afirmam que o ataque do Beamed teria gerado picos de tráfego malicioso de até 3,5 terabits por segundo — aproximadamente metade da força do maior ataque DDoS já registrado, segundo a Cloudflare.

Impacto técnico e resposta da Canonical

Desenvolvedores e membros da comunidade identificaram que o ataque afetou os servidores responsáveis pela API de segurança e repositórios oficiais, resultando em erros 503 e falhas no processo de atualização. Discussões emergiram rapidamente em fóruns não oficiais como Ask Ubuntu e canais especializados no Discourse IFIN Network, onde técnicos detalharam as paralisações e os possíveis pontos de comprometimento da infraestrutura.

“A infraestrutura web da Canonical está sob um ataque transfronteiriço e estamos trabalhando para resolver a situação”, comunicou a empresa em seu portal de status oficial.

Equipe Canonical (1º de maio de 2026)

Apesar dos esforços, até o fechamento desta matéria — cerca de 20 horas após o início do ataque — parte dos serviços ainda apresentava instabilidade. A Canonical não respondeu diretamente às solicitações de comentário enviadas por veículos internacionais.

Contexto: o aumento de ataques cibernéticos contra infraestrutura digital

Os ataques DDoS têm se multiplicado nos últimos anos, impulsionados por ferramentas alugadas online e pela facilidade de execução anônima. Segundo relatórios recentes da Europol e do FBI, sites de aluguel de ataques DDoS são constantemente desativados, mas novas versões desses serviços ressurgem rapidamente.

Possíveis motivações e implicações geopolíticas

Embora o grupo “Islamic Cyber Resistance” alegue motivos ideológicos, analistas indicam que o ataque pode ter também dimensão geopolítica. Segundo especialistas, ações desse tipo buscam não apenas causar interrupções momentâneas, mas comprometer a confiança em infraestruturas ocidentais e testar a capacidade de resposta de empresas-chave de software livre.

O caso reacende o debate sobre a resiliência de infraestruturas críticas baseadas em nuvem e serviços abertos, especialmente quando dependem de componentes altamente centralizados, como os repositórios Linux.

O que é um ataque DDoS e como ele funciona

Um ataque de negação de serviço distribuída (DDoS) ocorre quando múltiplos dispositivos — muitas vezes parte de uma rede zumbi conhecida como botnet — enviam simultaneamente grandes volumes de tráfego falso para sobrecarregar um servidor. Essa técnica é considerada rudimentar, mas ainda eficaz, por utilizar o próprio congestionamento como arma digital.

- Objetivo: sobrecarregar o servidor e indisponibilizar serviços legítimos.

- Vetor comum: conexão simultânea massiva por múltiplos IPs falsos.

- Prevenção: monitoramento de tráfego e mitigação via CDN e firewalls inteligentes.

Medidas de proteção e recuperação do Ubuntu

Especialistas recomendam que usuários e administradores de TI:

- Adiem atualizações do sistema até o restabelecimento completo dos repositórios.

- Verifiquem a autenticidade das fontes de pacotes antes de realizar instalações.

- Utilizem espelhos regionais alternativos e repositórios verificados.

- Mantenham backups frequentes em servidores externos.

Perspectivas futuras para a Canonical

Este incidente poderá servir de alerta para a Canonical fortalecer sua rede de defesa digital. A expectativa é de que novas camadas de proteção DDoS sejam implementadas em parceria com provedores especializados em mitigação de tráfego. Empresas como Cloudflare e Akamai são frequentemente contratadas em situações semelhantes para garantir estabilidade e redundância no nível global.

O que causou a queda dos serviços do Ubuntu?

A interrupção foi resultado de um ataque DDoS massivo, reivindicado por um grupo hacktivista e direcionado aos servidores da Canonical, afetando sites e APIs de atualização.

Quem está por trás do ataque DDoS ao Ubuntu?

O grupo ‘The Islamic Cyber Resistance in Iraq 313 Team’ assumiu responsabilidade, afirmando utilizar o serviço Beamed, uma ferramenta DDoS-for-hire com capacidade superior a 3,5 Tbps.

Como usuários Ubuntu podem se proteger após o incidente?

Usuários devem adiar atualizações, validar repositórios oficiais e manter backups. Após o restabelecimento total, recomenda-se verificar logs e assinaturas digitais dos pacotes.

Considerações finais

O ataque DDoS de 2026 contra o Ubuntu e a Canonical reafirma a vulnerabilidade até mesmo de ecossistemas open source consolidados. Embora o incidente não tenha comprometido dados de usuários, ele expôs a necessidade de maior distribuição de infraestrutura e resiliência em rede diante de ofensivas coordenadas. O caso pode se tornar um marco no setor, lembrando que a segurança digital é tão distribuída quanto o próprio código-fonte do software livre.