Google alerta: ataques em nuvem exploram falhas críticas mais do que senhas fracas

De acordo com um novo relatório divulgado pelo Google em março de 2026, os cibercriminosos estão priorizando a exploração de vulnerabilidades em software de terceiros em vez de ataques que dependem de credenciais fracas ou mal configuradas. O estudo aponta que a janela para tais invasões reduziu-se drasticamente — o que antes levava semanas, agora leva poucos dias para ser explorado após a divulgação de uma falha.

Tabela de conteúdos

Vulnerabilidades superam senhas frágeis como vetor de ataque

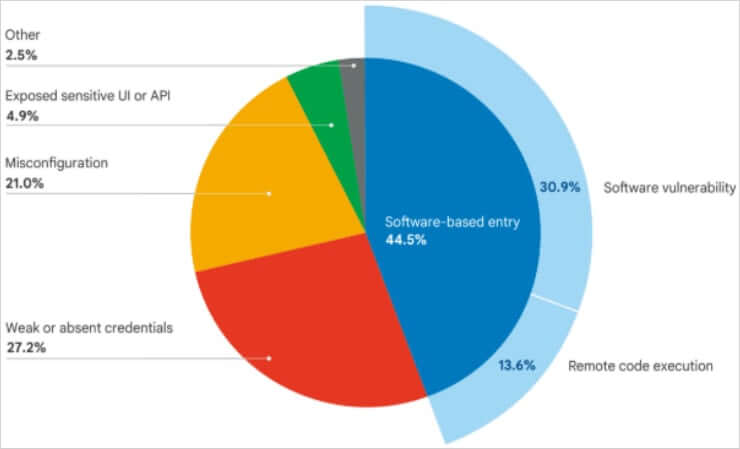

O levantamento indica que 44,5% das intrusões começaram com falhas exploradas em softwares populares, enquanto apenas 27% dos incidentes foram causados pelo uso de credenciais comprometidas. Esse padrão representa uma transformação significativa nas estratégias dos hackers, que antes dependiam fortemente de ataques de phishing e reutilização de senhas.

As vulnerabilidades mais exploradas incluem React2Shell (CVE-2025-55182) e XWiki (CVE-2025-24893), ambas relacionadas à execução remota de código (Remote Code Execution ou RCE). Essas falhas foram usadas por grupos como o RondoDox botnet para execução de código não autorizado em servidores vulneráveis.

“Essa mudança comportamental entre os agentes de ameaça indica o sucesso da estratégia secure-by-default do Google e de proteções aprimoradas de credenciais”, destacou a companhia.

Relatório Google Cloud Threat Horizons, 2026

Ataques se tornam mais rápidos e automatizados

Outra tendência alarmante é o ritmo acelerado das ofensivas. O Google relata que criptomineradores foram implantados em até 48 horas após a divulgação de uma vulnerabilidade, demonstrando a automação e a prontidão das operações hackers. A empresa afirma que, em muitos casos, o payload malicioso é executado uma hora após a criação de uma nova instância na nuvem.

Espionagem e roubo de dados em ataques estatais

Segundo o relatório, grupos de ameaças ligadas ao Irã e à China continuam sendo os mais persistentes e sofisticados. Um exemplo é o grupo iraniano UNC1549, que manteve acesso a sistemas de defesa e aeroespaciais por mais de dois anos, usando credenciais de VPN roubadas e o malware MiniBike. O volume de informações roubadas ultrapassou 1 terabyte.

Do lado chinês, o grupo UNC5221 utilizou o malware BrickStorm para se infiltrar em servidores VMware vCenter por pelo menos 18 meses, conseguindo inclusive roubar código-fonte sensível.

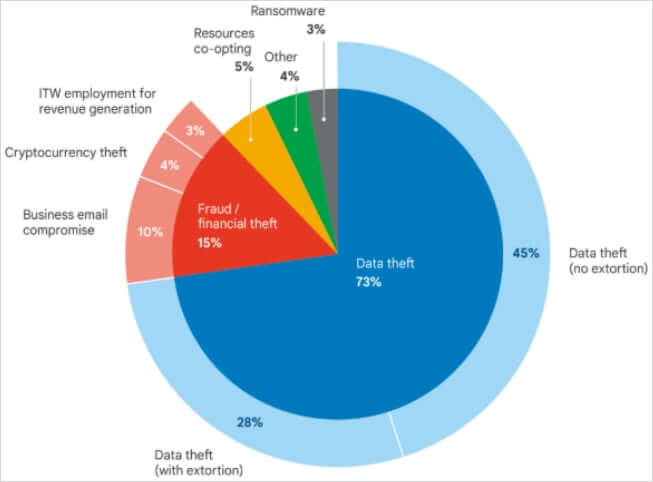

Hackers norte-coreanos e o roubo de criptomoedas

O Google também atribui 3% das intrusões analisadas a grupos norte-coreanos como UNC5267 e UNC4899. Este último enganou desenvolvedores com supostos projetos de código aberto, distribuindo arquivos Python maliciosos que imitavam ferramentas Kubernetes. O ataque resultou no desvio de milhões de dólares em criptomoedas.

Abuso do OpenID Connect e devs como alvos

Outro incidente grave envolveu o pacote npm chamado QuietVault, parte do ataque de cadeia de suprimentos “s1ngularity”, que afetou mais de 2.180 contas no GitHub. Os invasores comprometeram tokens de desenvolvedores e abusaram da confiança entre o GitHub e o AWS por meio do protocolo OpenID Connect (OIDC), obtendo acesso administrativo à infraestrutura em nuvem.

A ameaça crescente dos insiders

O relatório também chama atenção para um tipo de ameaça silenciosa: colaboradores internos mal-intencionados. Em uma análise de mais de mil incidentes, 771 ocorreram enquanto o funcionário ainda estava na empresa. O estudo indica que ferramentas como o Google Drive e o Microsoft OneDrive estão cada vez mais sendo usadas para exfiltrar informações corporativas, substituindo o uso tradicional de e-mails.

O Google defende o investimento em mecanismos automáticos de proteção e detecção para mitigar tanto ameaças internas quanto externas, reforçando que a velocidade dos ataques supera as respostas manuais.

Conclusão: o futuro da segurança em nuvem

A tendência para 2026 é clara: ataques cada vez mais rápidos, inteligentes e automatizados. O Google prevê que grandes eventos, como eleições e competições esportivas internacionais, servirão como gatilho para campanhas orquestradas por nações-estado e grupos financeiros. Manter políticas de atualização contínua, monitoramento automatizado e autenticação multifator serão indispensáveis para proteger as empresas neste novo cenário.

Perguntas frequentes sobre segurança em nuvem

Por que as vulnerabilidades estão substituindo as senhas fracas como principal vetor de ataque?

Com o avanço de proteções automáticas, como autenticação multifator e políticas seguras por padrão, os invasores passaram a explorar falhas em software de terceiros, que muitas vezes são negligenciadas em atualizações de segurança.

Quais setores são os mais visados nesses ataques à nuvem?

Segundo o Google, setores como tecnologia, finanças e defesa são os mais afetados, devido ao alto valor dos dados e à infraestrutura conectada em nuvem.

Como posso reduzir o risco de um ataque de OpenID Connect (OIDC)?

Empresas devem limitar permissões entre plataformas integradas (como GitHub e AWS), validar tokens regularmente e monitorar logs de autenticação em busca de comportamentos suspeitos.

Os insiders continuam sendo uma ameaça real?

Sim. Funcionários com acesso privilegiado podem, intencionalmente ou não, exfiltrar dados críticos. Soluções de monitoramento de atividades e restrição de upload em nuvem ajudam a mitigar esse risco.

Considerações finais

A segurança em nuvem está em um ponto crítico de transformação. A mudança de foco dos hackers revela que o simples uso de senhas fortes já não é suficiente; o gerenciamento eficaz de vulnerabilidades e automação de respostas é o novo padrão. Organizações que implementarem estratégias inteligentes e automatizadas estarão mais preparadas para os desafios digitais de 2026 e além.