Bitwarden CLI comprometido em ataque à cadeia da Checkmarx

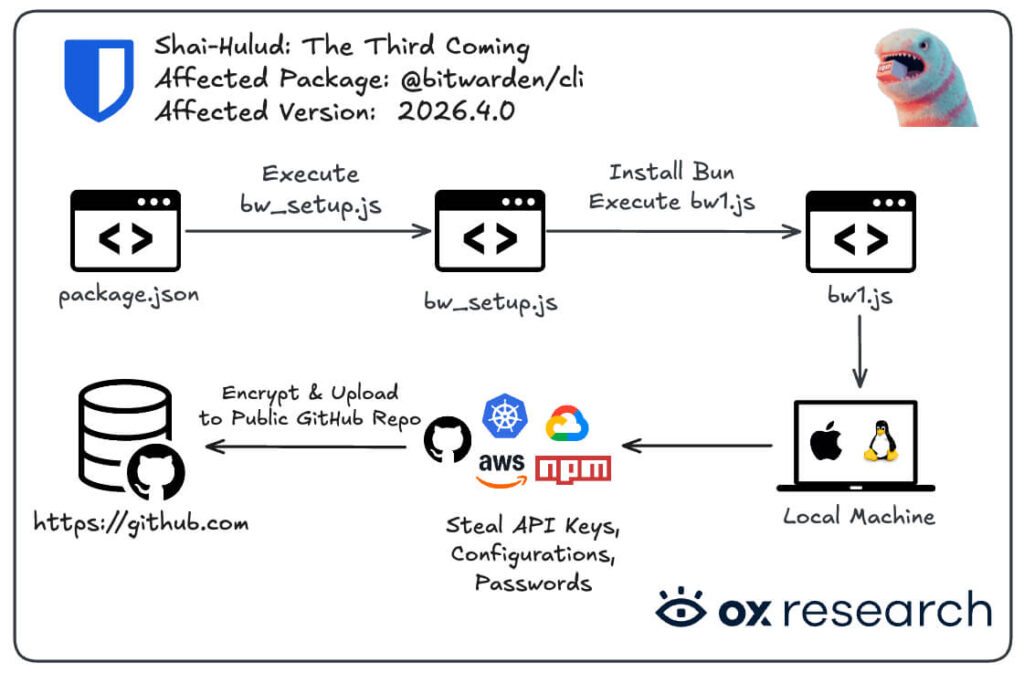

O gerenciador de senhas de código aberto Bitwarden teve sua ferramenta CLI (Command Line Interface) comprometida em um ataque sofisticado de supply chain (cadeia de suprimentos) vinculado à campanha de segurança da Checkmarx, segundo relatórios das empresas JFrog e Socket. A vulnerabilidade do Bitwarden CLI foi detectada na versão @bitwarden/cli@2026.4.0 do pacote publicado no NPM, onde um arquivo malicioso chamado bw1.js foi introduzido no código.

Tabela de conteúdos

Como o ataque aconteceu

Segundo a Socket, os atacantes exploraram uma GitHub Action comprometida dentro do pipeline de CI/CD da Bitwarden – o mesmo vetor associado às outras empresas atingidas pela campanha Checkmarx. Essa ação automatizada permitiu que um código malicioso fosse executado durante o processo de publicação, possibilitando o roubo de credenciais sensíveis e dados de ambiente dos desenvolvedores.

O código hostil era ativado via um gancho de preinstalação no pacote, projetado para capturar tokens do GitHub, chaves SSH, variáveis de ambiente (.env) e histórico de shell. Essas informações eram então criptografadas usando AES-256-GCM e enviadas para um domínio falsificado: audit.checkmarx[.]cx. Caso o exfiltrador principal falhasse, o malware usava um repositório no GitHub como rota alternativa.

Extensão do ataque e impacto

Pesquisadores da StepSecurity alertaram que a instalação da versão comprometida poderia transformar o ambiente de um único desenvolvedor em um ponto de entrada para comprometimentos de larga escala. Com acesso a tokens de CI/CD, o invasor conseguiria injetar fluxos de trabalho maliciosos em diversos repositórios, expandindo o ataque para toda a cadeia de suprimentos.

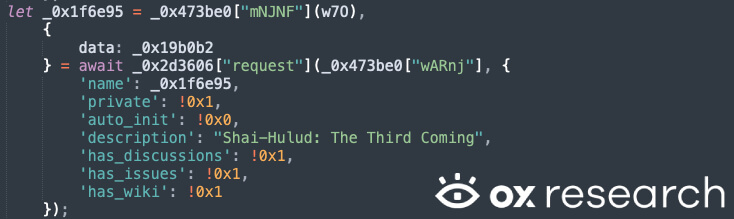

De acordo com a OX Security, o código continha a referência “Shai-Hulud: The Third Coming”, indicando conexão com fases anteriores de campanhas semelhantes, conhecidas como Shai-Hulud. A expressão parece fazer parte de uma nomenclatura interna usada pelos invasores para agrupar diferentes ondas de ataques de cadeia de suprimentos.

TeamPCP, grupo suspeito de estar por trás da ofensiva, teve sua conta oficial no X (Twitter) suspensa após ser associado a essa e outras ações envolvendo códigos maliciosos relacionados à Checkmarx. Apesar da investigação ainda está em andamento, as assinaturas operacionais indicam uma derivação de grupos anteriores, com possível motivação ideológica.

Resposta e medidas de mitigação

A Bitwarden confirmou o incidente em comunicado oficial, assegurando que o pacote comprometido ficou disponível por pouco tempo — entre 17h57 e 19h30 (ET) do dia 22 de abril de 2026. A empresa destacou que não houve acesso aos cofres de usuários ou vazamento de dados de produção. A distribuição maliciosa foi imediatamente revogada e substituída por uma versão segura.

“A investigação não encontrou evidências de acesso a dados de cofre dos usuários, nem de comprometimento dos sistemas de produção.”

Bitwarden Security Team

A empresa informou também que está trabalhando com o npm e parceiros de segurança para emitir um identificador CVE específico para a versão vulnerável (2026.4.0), e revisando toda a infraestrutura de distribuição.

Contexto da campanha Checkmarx

O incidente faz parte de uma ampla campanha de supply chain descoberta em abril de 2026, na qual invasores exploram GitHub Actions comprometidas para injetar fluxos que executam códigos maliciosos durante processos de build e publicação. Diversos pacotes npm e imagens Docker foram afetadas, reforçando a preocupação sobre a segurança em ambientes de desenvolvimento e automação.

De acordo com JFrog, o malware não visa apenas credenciais corporativas: ele tenta extrair dados de integração com ferramentas de IA para código, como Claude AI, Cursor e GitHub Copilot, mostrando que até o ecossistema de assistentes de programação entrou no radar desses ataques.

Risco ampliado e lições para o ecossistema open source

Os ataques de cadeia de suprimentos são especialmente danosos porque exploram a confiança depositada em pipelines e dependências software. Para a comunidade open source, o incidente da Bitwarden CLI serve como alerta sobre a importância de monitorar fluxos automatizados, autenticações e tokens de publicação.

Especialistas como Moshe Siman Tov Bustan, da OX Security, destacaram que o uso de repositórios públicos do GitHub como meio de exfiltração representa um novo patamar de risco, tornando possível que outros agentes mal-intencionados ou até curiosos acessem dados sensíveis deixados expostos.

Perguntas Frequentes sobre o Bitwarden CLI

O que é o Bitwarden CLI?

O Bitwarden CLI é a interface de linha de comando do gerenciador de senhas Bitwarden, usada por desenvolvedores e administradores para automatizar tarefas de gerenciamento de cofres e credenciais.

Como a versão comprometida afetou os usuários?

A versão 2026.4.0, publicada temporariamente no npm, continha código malicioso que roubava tokens e chaves SSH. Apenas quem baixou o pacote dentro da janela de distribuição foi impactado.

O incidente comprometeu os cofres de senhas da Bitwarden?

Segundo a empresa, não há evidências de acesso a dados de cofres ou usuários finais. O ataque se restringiu ao mecanismo de distribuição via npm.

Quem está por trás do ataque?

Pesquisas associam o grupo TeamPCP ao ataque, o mesmo vinculado à campanha Checkmarx e à série Shai-Hulud.

Como evitar ataques de cadeia de suprimentos?

Monitorar pipelines, usar autenticação forte em GitHub Actions e auditar dependências automatizadamente são práticas essenciais para reduzir riscos.

Considerações finais

O compromisso da Bitwarden CLI demonstra como vulnerabilidades e cadeias de automação podem ser exploradas para comprometer múltiplos ambientes de desenvolvimento de forma rápida. Embora contido, o episódio reforça que o ecossistema open source precisa de cuidados redobrados, já que mesmo ferramentas amplamente confiadas podem se tornar vetores de ataques.